La tecnología de vigilancia por los usuarios: ¿cómo y para qué de la compañía recogen datos personales

Source:

Source:

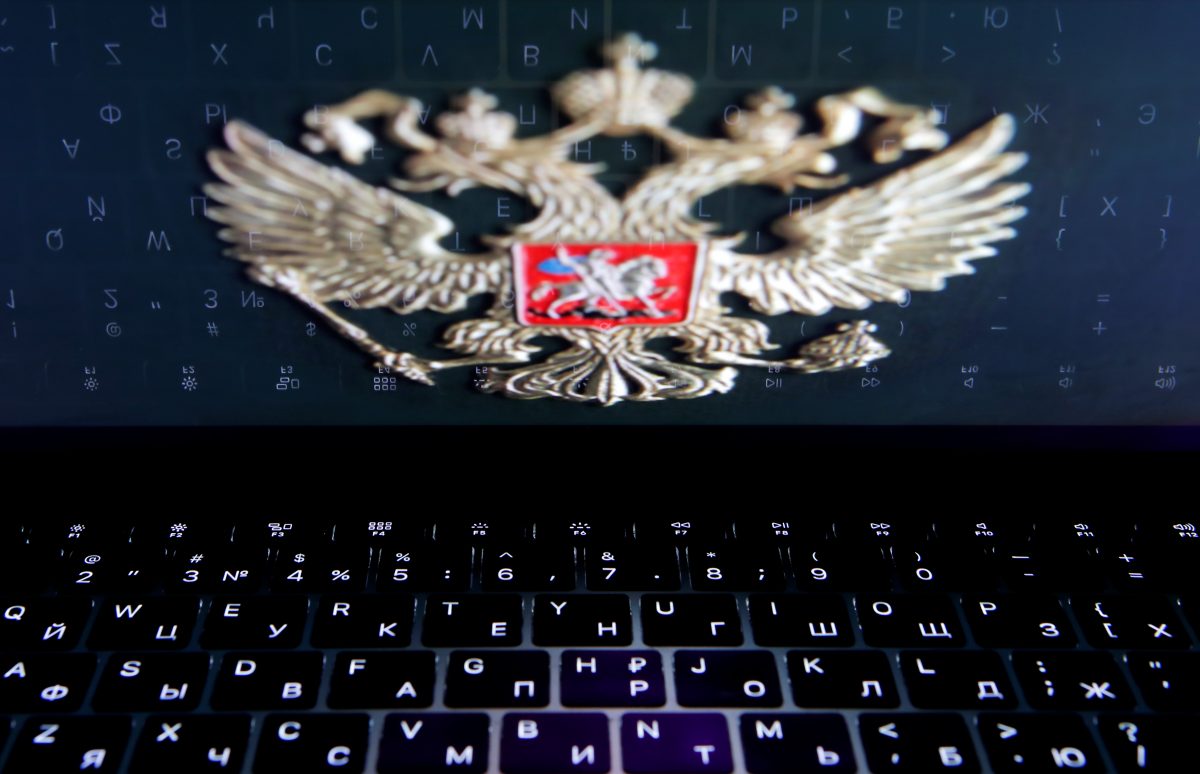

Aplicación de TikTok desarrollado en china, cuyo gobierno se ocupa de la vigilancia total por los propios ciudadanos

¿Cómo piensa usted que velan? Mientras piensas en la respuesta, recordemos que casi todos tus la acción tiene lugar la vigilancia pasiva. El promedio de la página web se intercambia por los datos obtenidos con decenas de desarrolladores. Lo mismo se puede decir de muchas de las aplicaciones móviles. Algunos de ellos no recogen la información confidencial, incluyendo su ubicación y los datos sobre llamadas telefónicas. Varias empresas e incluso los organizadores de eventos utilizan Bluetooth y WiFi para la vigilancia de la trata de personas en los alrededores. Minoristas recurriendo a la utilización de la tecnología de reconocimiento de las personas para identificar a los compradores y a hacer el personal de promociones u ofertas. Además, la información recibida, los representantes de las empresas privadas pueden compartir con las autoridades policiales.

es Gratis sólo en la ratonera

Hoy en día, muchos prestan atención a las noticias sobre la fuga de datos personales de los usuarios de redes sociales, de los bancos y otras plataformas en línea. Pero, ¿y el móvil ? A pesar de que sus peticiones no siempre violan la privacidad de un modo o de otro, su uso conlleva riesgos. El caso es que para aplicaciones de trabajo a menudo requiere el acceso a un tipo diferente de información en dispositivos móviles. Si quieres publicar fotos en Facebook, la aplicación debe acceder a su biblioteca de fotos. Si usted necesita actualizaciones de tráfico en tiempo real, la aplicación solicita acceso a su ubicación. El programa de conversión de voz a texto solicitan el acceso al micrófono. Pero esto no significa que se utilizan para escuchar sus conversaciones (aunque la aplicación de Facebook, por ello ). Sin embargo, algunas aplicaciones que quieren acceder a otras funciones de los dispositivos móviles, que no tienen nada que ver con el funcionamiento de la propia aplicación. Esto se refiere a las solicitudes de acceso a la flash de hardware de la cámara y los datos de ubicación. De la información recibida y luego las venden a las redes de anuncios.

El Docente de informática de la universidad del noreste david Чоффнес que la causa de la recopilación de datos es casi siempre la monetización. Los datos personales de los usuarios está interesado desarrolladores, así como la venta de datos a otras empresas y anunciantes, el margen de beneficio. Por lo tanto, incluso si la descarga de la aplicación "gratuita", los usuarios a menudo pagan por él de la información confidencial. La seguridad de los datos personales de hoy en día preocupa a muchos investigadores. Así, en la escuela de stanford creen que hay todo un ecosistema basado en el volumen para obtener la mayor información posible de los usuarios. La buena noticia es que ahora, las aplicaciones deben solicitar y obtener su permiso para acceder a ciertas funciones del dispositivo. Acceso predeterminado para los que no tienen. Es por eso que cuando se instala por primera vez, aparecerá una pequeña ventana que solicita el acceso a la cámara, la ubicación o la libreta de direcciones. Los usuarios también pueden controlar el acceso de aplicaciones a la información personal, lo que le permite realizar un seguimiento de su ubicación en el tiempo de uso de la aplicación. En la ventana emergente, también por lo general, las razones por las que una aplicación solicita acceso. Sin embargo, esto no impide que algunas empresas de la violación de la política de privacidad.

por desgracia, hoy en día no vale la pena confiar en la buena fe de los desarrolladores y jefes de empresas

Así, debido a la crítica de las empresas , y que en el pasado permitieron la fuga de datos, se han adoptado medidas para evitar el acceso no autorizado a las funciones de los dispositivos y de informar a los usuarios acerca de qué información tienen acceso las aplicaciones instaladas. Como informa , algunas aplicaciones que soliciten acceso a su ubicación, para proporcionar a los usuarios la mejor, su información de identificación personal. No mencionar que venden los datos o los utilizan para la orientación de los anuncios. Recientemente, los periodistas del New York Times , que una de las aplicaciones más populares envíe los datos sobre el paradero de los usuarios de 40 a diferentes empresas, mientras que los usuarios creían que su ubicación esté sujeta a una supervisión sólo para obtener el pronóstico del tiempo.

A Pesar de que los usuarios deben ser informados acerca de la recogida de los datos personales de las aplicaciones, la descripción de la "política de privacidad" puede ser larga, impreciso y difícil de entender. Así, en las notas sobre la política de algunas aplicaciones, puede ser dicho que sus datos podrán ser cedidos a empresas filiales, lo que realmente significa, que serán transmitidas a los anunciantes y/o análisis de las agencias.

¿Cómo entender que se reúnen los datos sin previo aviso?

Las aplicaciones Gratuitas por lo general se трекерами — finalmente, los desarrolladores deben de alguna manera de ganar dinero. A los usuarios no vale la pena confiar en que estas aplicaciones no serán recopilar sus datos.

Faceapp asegura a los usuarios que no proporciona los datos al gobiernoDe la federacin rusa

Los Resultados , realizado por el personal de la International Computer Science Institute, han demostrado que la versión de pago de aplicaciones a menudo tienen los mismos seguidores que y gratis análogos. Los investigadores creen que estamos entrando en una era en que no se puede estar seguro de que, si pagar por la aplicación, no podrá tener acceso a los datos personales. El juego a menudo se consideran unas de las más invasoras de aplicaciones, por no mencionar el hecho de que a menudo están destinados o diseñados especialmente para los niños, que deben proteger de acuerdo con las leyes sobre privacidad, especialmente diseñados para los niños. Los especialistas aconsejan estudiar la resolución de las aplicaciones de juegos antes de la instalación.

Antes de descargar la aplicación, que solicitan el acceso a las funciones, no tienen ninguna relación con la proporcionada por el servicio, los científicos recomiendan que lo piensen dos veces. Sin embargo, será aún mejor si usted decide aprender directamente sobre el elaborador. Así, si usted no quiere que el gobierno de china potencialmente tenía acceso a sus datos, usted será interesante saber que el TikTok pertenece a la empresa china. Los representantes de TikTok afirman que la empresa no almacena los datos de usuario en el territorio de china y no comparte esa información con el gobierno. También, la aplicación se basa en rusia, sin embargo, y sus desarrolladores han declarado que no almacenan los datos del usuario en el territorio del país. A su vez, aseguran los representantes de la comunidad que no proporcionan datos personales de los usuarios a las autoridades policiales, sin embargo, el número de casos penales por los puestos en los que esta red social demuestra lo contrario. Así que tienes que decidir si vale la pena confiar en semejante compañía.

Además, los investigadores recomiendan periódicamente la configuración del teléfono para ver qué aplicaciones tienen acceso a información personal. Desde hace poco tiempo los dispositivos de Apple y Android de acero de informar a los usuarios las funciones de las aplicaciones solicitan el acceso concedido, y que si puede cambiar su decisión.

la Ilusión del control

Entre los profesionales que se ocupan del estudio de la recopilación de datos personales, es difundido el punto de vista de vista de que la solicitud de aplicación en el acceso a los datos personales — sólo la ilusión del control. A menudo, las aplicaciones se encuentran otros modos de obtener la información deseada, incluyendo los datos de ubicación. También se pueden utilizar los datos para los cuales no es necesario el permiso, por ejemplo, los identificadores únicos de dispositivos que permiten a las aplicaciones de recopilar datos sobre cómo y cuándo se utilizan. La información recibida a continuación, golpea a los anunciantes, lo que les permite mejorar sus productos y aumentar el nivel de . Pero como todavía utiliza los datos personales?

Probablemente habrá oído hablar de la historia de взломах y uso de los datos personales. Recientemente, Facebook y Twitter , que los datos personales de cientos de usuarios están en acceso abierto. La causa fue la exigencia de algunas de las aplicaciones de Android, descargados desde la tienda , introduzca su información de cuenta. La compañía ha recibido el informe del servicio de seguridad, según el cual, el kit de desarrollo de software bajo el nombre de One Audience ofrece a desarrolladores de terceros el acceso a sus datos personales, así como las direcciones de correo electrónico, nombres de usuario, e incluso los últimos tweets. No es posible que alguien pueda tener el control sobre un extraño a tu cuenta de Twitter, sin embargo, la evidencia de esto en el día de hoy no hay.

Juegos aplicaciones son algunos de los más agresivos cuando se trata de privacidad

También es difícil nombrar transparentes de la aplicación de Facebook y Snapchat, así como un gran número de usuarios se quejan regularmente de la violación de la confidencialidad. Sin embargo, lo más triste es que no hay nada que podamos hacer al respecto. Sólo queda boicotear la aplicación, si no te gusta o no rechazar el uso de ciertas redes sociales. Al hacerlo, es probable que en el futuro el problema de los datos personales será mucho más grave.

Cómo guardar la confidencialidad de los datos?

Creo que nadie va a discutir con el hecho de que la gente debería tener el derecho a saber qué información sobre ellos recogen, y los que lo hacen. La situación en la que las empresas privadas tratan datos personales de los usuarios sin su consentimiento informado simplemente . Sin embargo, prácticamente todos los días vemos que las empresas no van a regular el trabajo con los datos de los usuarios, así como los motiva, en primer lugar, el deseo de obtener un beneficio. Además, muchas empresas van más allá: cuando el usuario da permiso para el uso de los datos personales, la aplicación de cargos adicionales o reducen la calidad de servicio. Por lo tanto, tienen que asumir la responsabilidad por el uso indebido de la información confidencial.

Los Investigadores creen que para la protección de los datos personales, se debe exigir la introducción de mejores leyes de privacidad y de su cumplimiento. Y aunque la política de privacidad , descargar aplicaciones móviles sin ella simplemente puede ser peligroso. Por supuesto, la mejor manera de evitar el procesamiento de sus datos con aplicaciones de terceros — no descargar en general. Finalmente hoy, cada uno debe decidir por sí mismos si la instalación de la aplicación de lo que se consume.

Más:

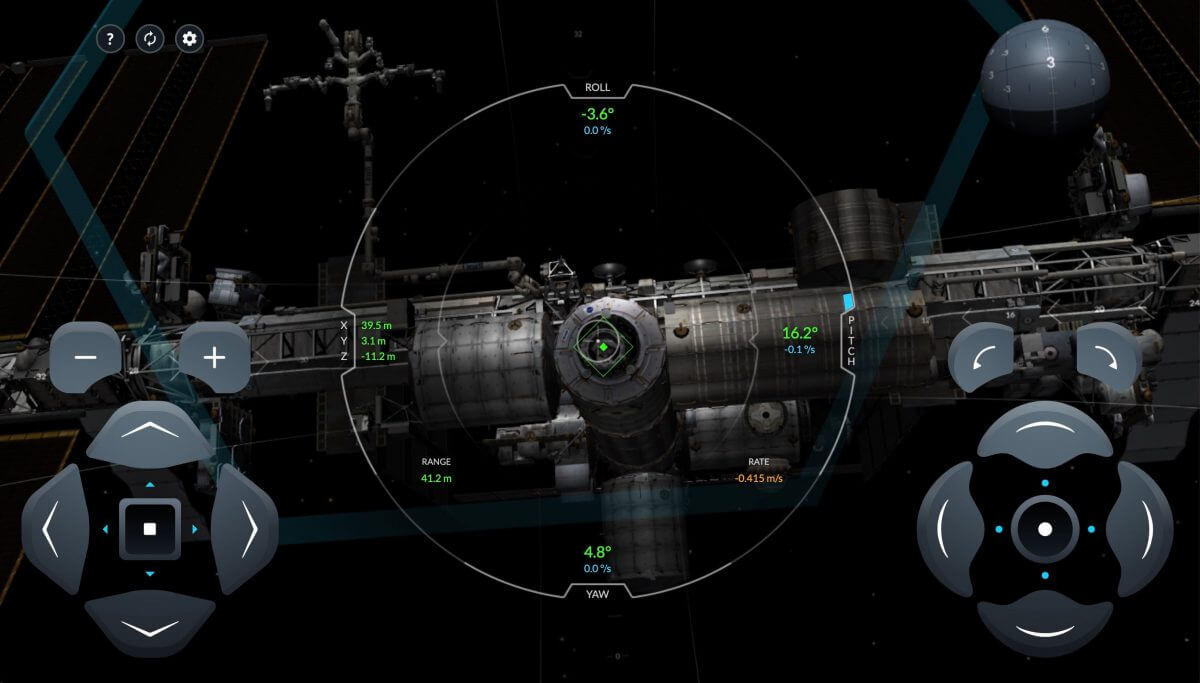

Y usted será capaz de? SpaceX ha publicado el real simulador de acoplamiento Crew Dragon a la iss

Ya en este mes, el nuevo vehículo espacial Crew Dragon de SpaceX llevará a sus primeros pasajeros en la estación espacial Internacional. Cómo va a suceder? Ahora usted puede ver lo que los astronautas ven, acercándose a la iss. SpaceX lanzó real en l...

Las empresas que exactamente va a sobrevivir después de la pandemia?

En el mundo de la venganza de los estragos de la pandemia de coronavirus, que ya han sufrido millones de personas. Y me refiero no sólo sobre los que se ha contagiado, sino también sobre aquellos que han perdido el trabajo, se metió debajo de la redu...

Si podemos sobrevivir sin internet?

¿Cómo crees que aún aquellos en los que vagaban por la tierra miles de años, o nos convertimos en una nueva sociedad — de la sociedad en LÍNEA? Casi como en la exitosa película de la Matriz. Durante mucho tiempo he pensado que somos muy dependi...

Noticias Relacionadas Con La

Que va, si nuestra creación puede existir en internet para siempre

¿Puede existir en un entorno virtual? Imagina que el cerebro humano puede ser analizado en detalle y recreado en las simulaciones realizadas por ordenador. La mente de la persona y de sus recuerdos, las emociones y la personalidad...

¿Por qué creemos фейковым las noticias?

una Gran cantidad de información dificulta la búsqueda de información veraz vivimos en una época de exceso de las más variadas de la información. Hoy en día es difícil imaginar una persona que no se oía nada de фейковых las notici...

419 millones de registros de la base de datos de Facebook se encontraron en libre acceso

los Datos de los usuarios de Facebook han pasado en la red. De nuevo Facebook, una de las más grandes de IT de las empresas, y a la vez propietario del mismo nombre de la red social de mensajería WhatsApp , Oculus Rift y la otra p...

Millones de lugares con los mapas de Google que nunca había existido. Cómo sucedió?

Millones de las organizaciones, los datos sobre los que están alojados en cartográfico , en realidad no existen y nunca han existido. Esto se ha podido determinar gracias a la investigación de los periodistas de The Wall Street Jo...

Creado virtual detector de mentiras — internet sería más honesto?

tal vez en el futuro de internet borre la de la estafa, y los usuarios tendrán que mejorar controlar sus palabras. Investigadores de la Universidad del estado de florida han desarrollado la inteligencia artificial, que cumple perf...

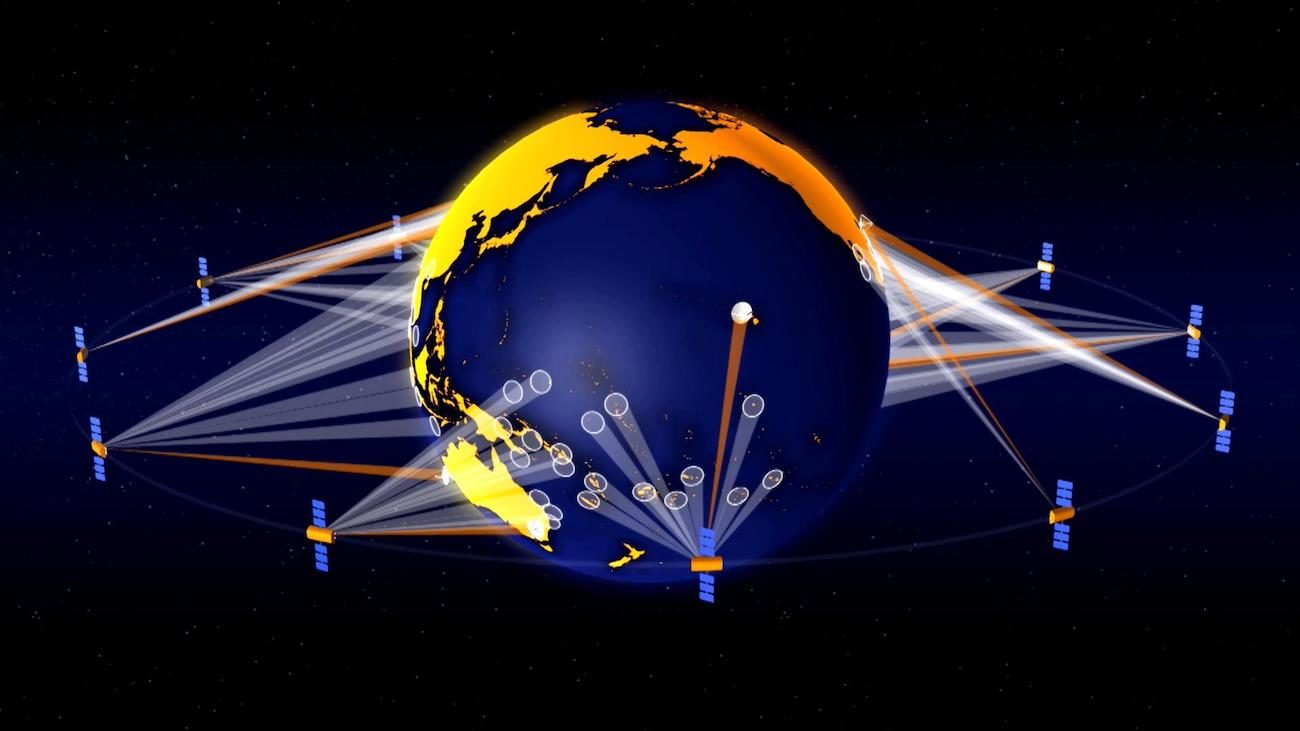

En rusia, de hecho, no se de internet vía satélite debido a la nueva ley

En el futuro en la Tierra, puede recibir el mundial , que cubre toda la superficie del planeta — esto ya se ocupan de la empresa OneWeb y . A juzgar por la nueva resolución del Gobierno de rusia, su implementación en el territorio...

Que va, si rusia se desconecta de internet global: la opinión del océano

El mundial de la infraestructura de internet, no hay una autoridad central del poder. Para que funcione, cada uno depende de los demás. En consecuencia, el entrelazamiento de los cables submarinos, satélites y otras tecnologías qu...

YouTube quitar el vídeo sobre la Tierra plana y рептилоидах de la lista de recomendaciones

el Sistema de recomendaciones basado en aprendizaje automático, prácticamente en cada servicio. Ella ayuda a la gente a leer los artículos, escuchar música y ver vídeos que más le interesen. Google ya no es el primer año realiza c...

Facebook construye un observatorio para el láser de satélites

La nevada cima de la montaña de california wilson estaban muchos conocidos observatorio. Por ejemplo, antes de 1949, en él estaba el telescopio Hooker, y en el año 2004 en él apareció óptico. CHARA. En este momento, en ella se con...

El ministerio de comunicaciones aprobó el proyecto de ley sobre el aislamiento del internet ruso

En diciembre de 2018, en la duma estatal ha presentado el proyecto de ley, lo que implica el aislamiento del internet ruso de extranjeros de servidores. Se espera que por lo tanto los habitantes de un país será más protegidos cont...

#video | Google ha creado una obra de arte, mediante el tráfico de servicios en la nube

a Través de uno solo de almacenamiento en la nube de Google Cloud tiene lugar todos los días muchos terabytes de tráfico y recientemente, un grupo de diseñadores de la división de Google Cloud Storage, conjuntamente con el organis...

Los ciberdelincuentes han aprendido a esconder virus en los memes

Enmascarar el programa de virus debajo de los normales de archivos criminales han aprendido ya bastante tiempo. El preparado de usuario normal mp3 archivo de imagen en jpeg o un documento de texto en el formato doc no causará ning...

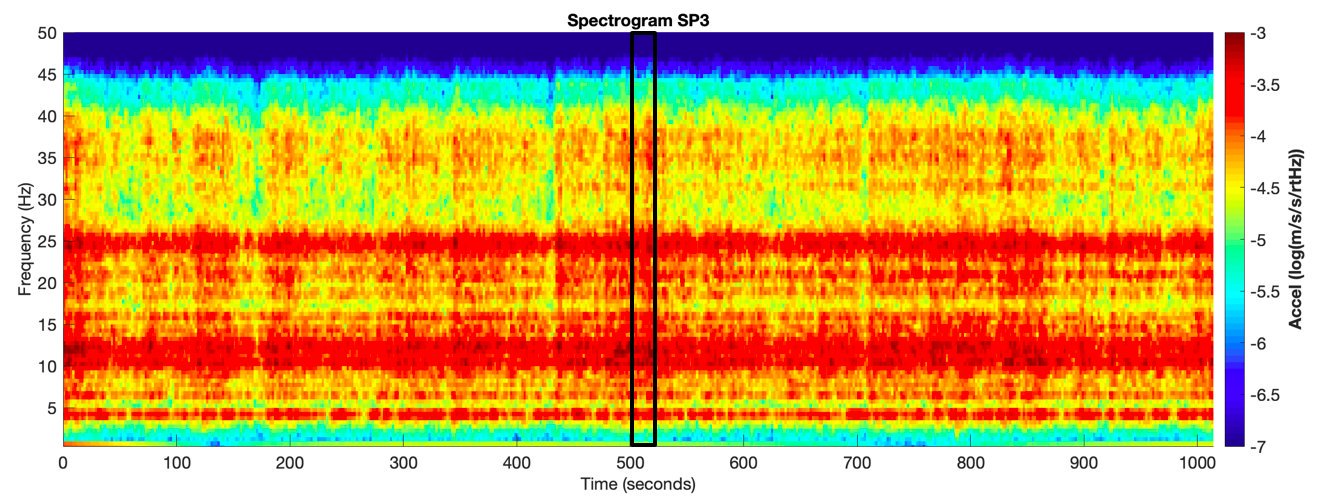

Módulo InSight "oído" marciano de viento

la Misión InSight, en el marco de sólo 10 días en la superficie de marte ha bajado de aterrizaje del módulo y el laboratorio científico, nos ha enviado los primeros sonidos de los vientos en marte el planeta rojo. Los sensores de ...

La empresa china presentó un proyecto gratuito de internet vía satélite para todos

Muchas de las grandes corporaciones como Facebook, SpaceX y ha declarado varias veces que conducen el desarrollo en el ámbito de la creación de la internet global, que proporciona acceso a la world wide web en cualquier punto de n...

En moscú hecha un ciberataque en el nuevo teleférico

En el abierto hace dos días teleférico del mirador en colinas del gorrión las montañas, a "luzhnik" hecha un ciberataque. La agencia de noticias tass con referencia al servicio de prensa de moscú teleférico informa que el incident...

MIT inicia un proyecto de internet, donde cualquiera puede manejar una persona real

los Experimentos que ponen a los científicos, no siempre son algo monótono, aburrido y poco interesante una amplia gama de personas, a Veces es todo lo contrario. Por ejemplo, los investigadores del Media lab del instituto Tecnoló...

Google cierra su servicio de correo electrónico Inbox y pide entrar en Gmail

IT-gigante Google decidió cerrar su servicio de correo electrónico bandeja de entrada, piscina al aire por la empresa desde hace 4 años. La decisión fue tomada por el deseo de centrarse exclusivamente en Gmail. De que la bandeja d...

Нейросеть de Facebook ha aprendido a entender los memes

inteligencia Artificial basada en нейросетей ya se utiliza en muchos ámbitos de nuestra vida y enseñan a las nuevas y nuevos trucos. Por ejemplo, recientemente, los profesionales que trabajan en la mejora de Facebook y de Instagra...

Google quiere "matar" de la dirección URL en nombre de la seguridad de los usuarios

los Ingenieros de Google tienen la intención de realizar otra reforma en internet. El navegador de Google Chrome ya suprime el protocolo HTTP, marcando la utilizan sitios como inseguros y obligando a los administradores de pasar a...

Google Assistant ha comenzado a hablar en ruso

han Pasado dos años después de la presentación de un asistente virtual de Google Assistant y ahora se ha comenzado a hablar en ruso. Hablar con el Asistente pueden no sólo los usuarios de dispositivos Android, pero los usuarios de...

Comentarios (0)

Este artículo no tiene comentarios, se el primero!