Los ciberdelincuentes han aprendido a esconder virus en los memes

Source:

Source:

Enmascarar el programa de virus debajo de los normales de archivos criminales han aprendido ya bastante tiempo. El preparado de usuario normal mp3 archivo de imagen en jpeg o un documento de texto en el formato doc no causará ningún tipo de sospecha. A veces incluso se abre, y cumplirá con su recta de la función. Sin embargo, dentro de estos archivos pueden contener malware y antivirus correctamente con él luchan. Pero como se ha aclarado, el viejo método capaces de adaptarse para ocultar virus en las imagenes de los memes.

De Inmediato vale la pena mencionar que por el momento, acerca de lo que se pretende, sólo se aplica a la red social . Sin embargo, más vulnerabilidad afectaba, nadie está a salvo de que en el futuro y otros lugares puede ser peligroso.

"Contaminantes" memes a primera vista son normales de la imagen, con una excepción. El código a su archivo contiene un comando de menú integrado que se activa de forma remota después de que el archivo ha sido cargado en su pc después de ver el infectado твита. Cabe señalar que el malware no se carga desde el propio Twitter. La red social actúa sólo como almacenamiento temporal para el comando de descarga.

el Análisis de código malware

captura de pantalla de la infectada de la cuenta en Twitter

Después de entrar en el equipo, el programa empieza a actuar como un troyano y descarga de datos desde el servicio de Pastebin. Después de esto, el virus comienza a leer el código de meme-y ejecutar todos los comandos que comienzan con el signo "/", enviando los datos de los delincuentes. Como ha aclarado la empresa Trend Micro en el curso de la investigación, los creadores de malware han publicado dos твита con el malware, los memes 25 y 26 de octubre a través de su cuenta de Twitter, creada en el año 2017. En estos archivos se presentaron el comando "/print" para el levantamiento de la captura de pantalla de la pantalla, "/processos" datos acerca de los procesos, "/clip" — información sobre el portapapeles, "/username" — los datos de la cuenta"/docs — información sobre los nombres de los archivos en el directorio especificado.

La Administración de Twitter y los que descubrió el código peligroso, ya han tomado una serie de medidas para prevenir la propagación de virus en la red social. Pero vamos de todos modos no es recomendable suscribirse a las dudosas cuentas y abstenerse en algún momento de la lectura de la cinta de Twitter desde un ordenador personal. Los teléfonos inteligentes en este momento esta vulnerabilidad no afecta a.

Más:

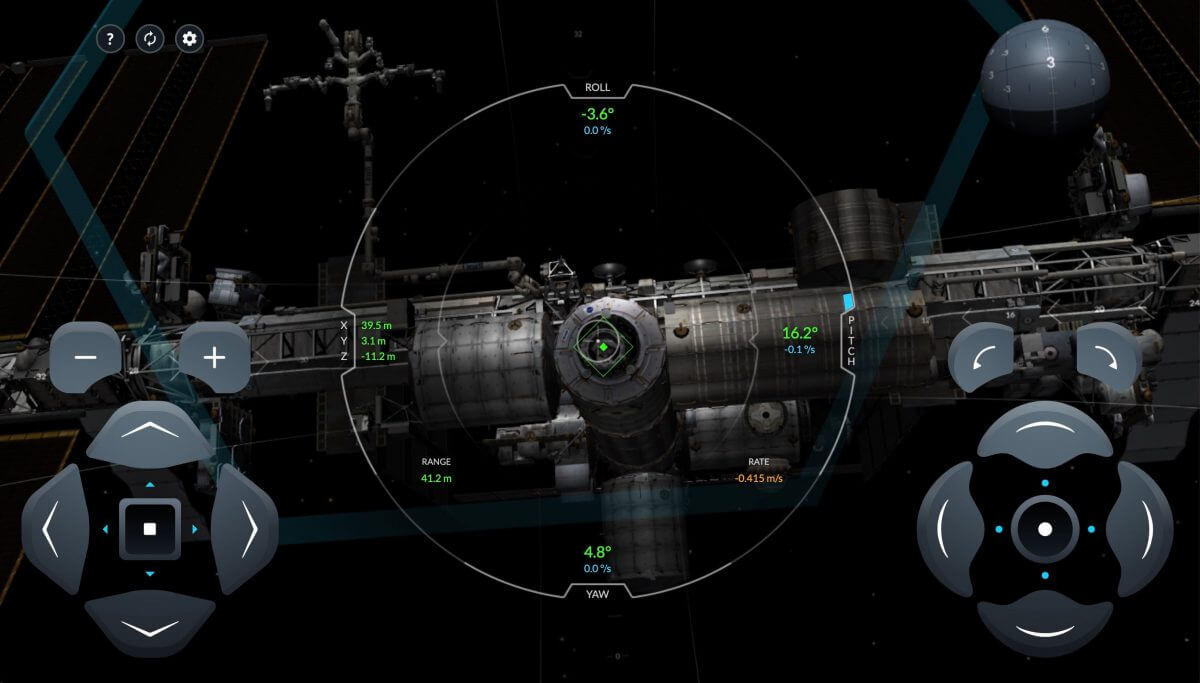

Y usted será capaz de? SpaceX ha publicado el real simulador de acoplamiento Crew Dragon a la iss

Ya en este mes, el nuevo vehículo espacial Crew Dragon de SpaceX llevará a sus primeros pasajeros en la estación espacial Internacional. Cómo va a suceder? Ahora usted puede ver lo que los astronautas ven, acercándose a la iss. SpaceX lanzó real en l...

Las empresas que exactamente va a sobrevivir después de la pandemia?

En el mundo de la venganza de los estragos de la pandemia de coronavirus, que ya han sufrido millones de personas. Y me refiero no sólo sobre los que se ha contagiado, sino también sobre aquellos que han perdido el trabajo, se metió debajo de la redu...

Si podemos sobrevivir sin internet?

¿Cómo crees que aún aquellos en los que vagaban por la tierra miles de años, o nos convertimos en una nueva sociedad — de la sociedad en LÍNEA? Casi como en la exitosa película de la Matriz. Durante mucho tiempo he pensado que somos muy dependi...

Noticias Relacionadas Con La

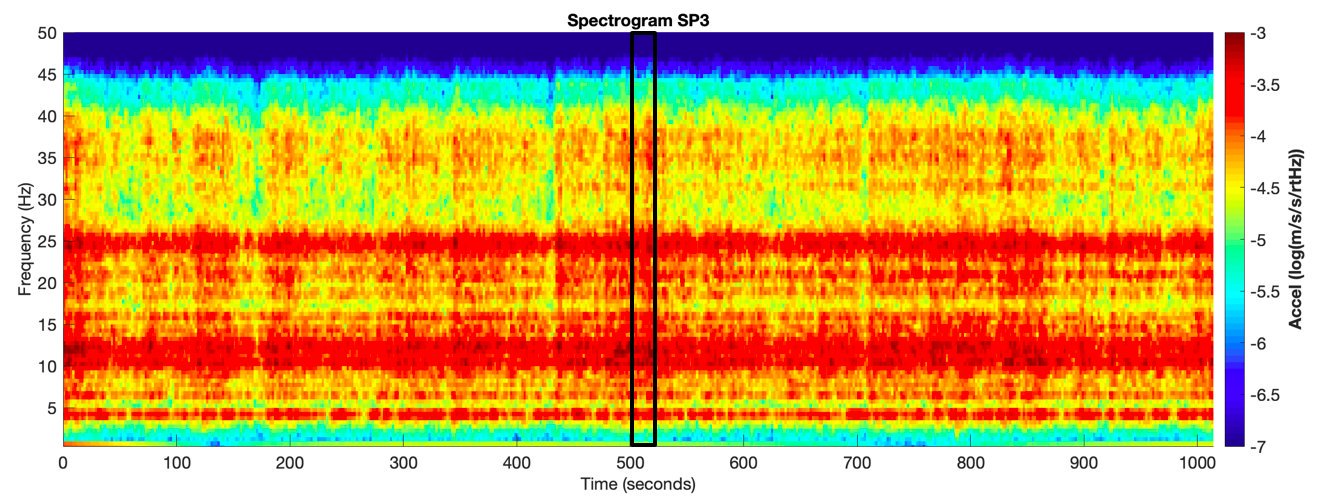

Módulo InSight "oído" marciano de viento

la Misión InSight, en el marco de sólo 10 días en la superficie de marte ha bajado de aterrizaje del módulo y el laboratorio científico, nos ha enviado los primeros sonidos de los vientos en marte el planeta rojo. Los sensores de ...

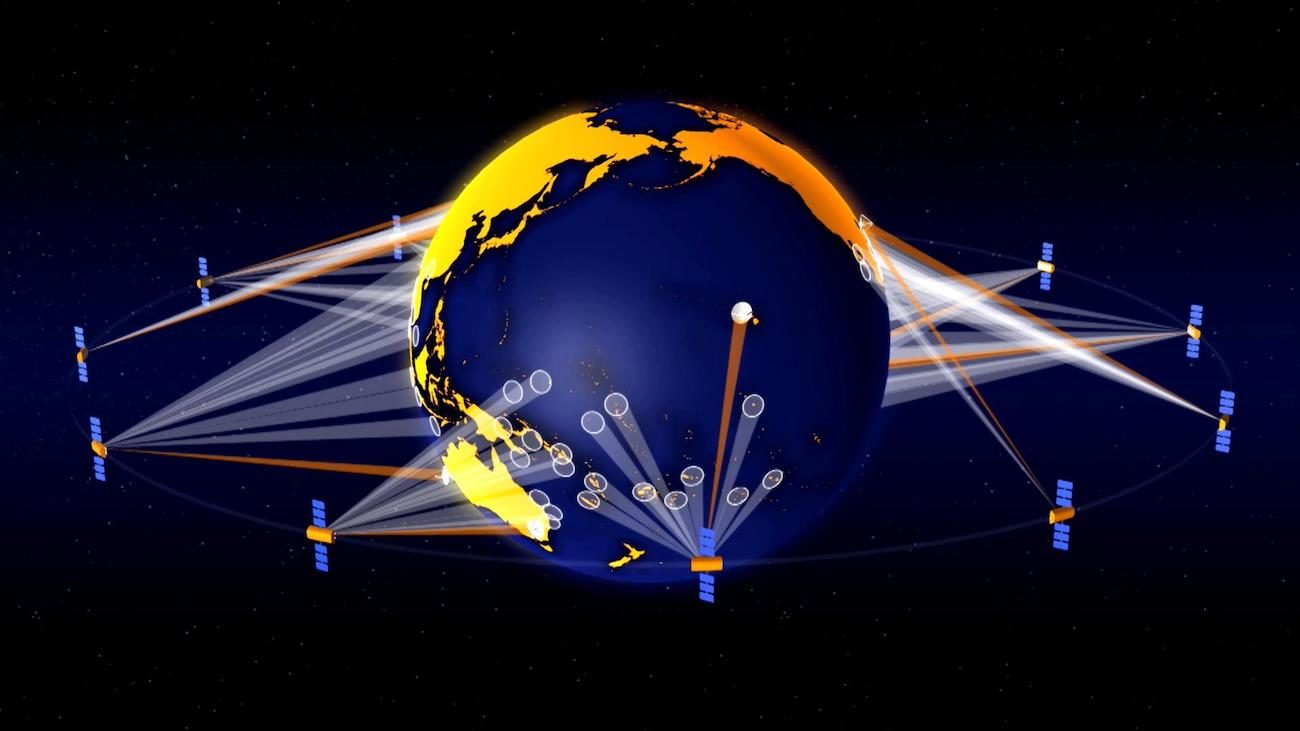

La empresa china presentó un proyecto gratuito de internet vía satélite para todos

Muchas de las grandes corporaciones como Facebook, SpaceX y ha declarado varias veces que conducen el desarrollo en el ámbito de la creación de la internet global, que proporciona acceso a la world wide web en cualquier punto de n...

En moscú hecha un ciberataque en el nuevo teleférico

En el abierto hace dos días teleférico del mirador en colinas del gorrión las montañas, a "luzhnik" hecha un ciberataque. La agencia de noticias tass con referencia al servicio de prensa de moscú teleférico informa que el incident...

MIT inicia un proyecto de internet, donde cualquiera puede manejar una persona real

los Experimentos que ponen a los científicos, no siempre son algo monótono, aburrido y poco interesante una amplia gama de personas, a Veces es todo lo contrario. Por ejemplo, los investigadores del Media lab del instituto Tecnoló...

Google cierra su servicio de correo electrónico Inbox y pide entrar en Gmail

IT-gigante Google decidió cerrar su servicio de correo electrónico bandeja de entrada, piscina al aire por la empresa desde hace 4 años. La decisión fue tomada por el deseo de centrarse exclusivamente en Gmail. De que la bandeja d...

Нейросеть de Facebook ha aprendido a entender los memes

inteligencia Artificial basada en нейросетей ya se utiliza en muchos ámbitos de nuestra vida y enseñan a las nuevas y nuevos trucos. Por ejemplo, recientemente, los profesionales que trabajan en la mejora de Facebook y de Instagra...

Google quiere "matar" de la dirección URL en nombre de la seguridad de los usuarios

los Ingenieros de Google tienen la intención de realizar otra reforma en internet. El navegador de Google Chrome ya suprime el protocolo HTTP, marcando la utilizan sitios como inseguros y obligando a los administradores de pasar a...

Google Assistant ha comenzado a hablar en ruso

han Pasado dos años después de la presentación de un asistente virtual de Google Assistant y ahora se ha comenzado a hablar en ruso. Hablar con el Asistente pueden no sólo los usuarios de dispositivos Android, pero los usuarios de...

La cuenta de twitter de bloquear "Илонов Масков", "repartir" криптовалюты

Si alguna vez cometieron un error, penetrando filtre en el cárter de las respuestas a los tweets de ilona Máscara, seguramente tropezaban con los криптовалютных de los ladrones y los intentos de su оскамить honestos de los usuario...

Google prepara el propio cable transatlántico para aumentar la velocidad de

Google ha decidido evitar a la velocidad de la competencia. Hacer esto no es nada fácil. La empresa deberá allanar el propio privada cable a través del océano de los estados unidos a francia. Es sobre estas intenciones de la compa...

Los moderadores de Facebook todos los días tratan de 8000 impactantes de publicaciones

el 27-años de edad, sarah katz trabajó como moderador en Facebook. Cada día de trabajo se manejaria la cantidad enorme de gran volumen de contenido, lo que la hace absolutamente impermeable a todo tipo impactante de los materiales...

La nueva película de la BBC revela trucos Facebook, Snapchat y Twitter, que son adictivas

los Expertos de silicon valley han compartido la información con la BBC, según la cual, las empresas utilizan una variedad de trucos y la vulnerabilidad en la psicología humana para evocar función de sus productos. Hace mucho tiem...

"Yandex" ha indexado de documentos de Google Docs. Compruebe la configuración de la privacidad

Esa noche, comenzaron a aparecer un mensaje que indica que en la búsqueda de "yandex" de los documentos comenzaron a "nadar" documentos con contraseñas, direcciones de burdeles y dios sabe qué más. Cómo sucedió? Resulta, "Yandex" ...

La legislación de la ue pueden influir en gran medida en internet

el comité europeos legisladores votó a favor de la insercin de los cambios en las leyes de . En particular, fue aprobada en el artículo 13, que supone la censura en las redes sociales. Los usuarios de internet preocupados y se pre...

Mozilla está desarrollando un navegador con control de voz

ahora, no es muy popular, pero cuando él era muy conocido, y hoy se lo recuerda, incluso aquellos que hace mucho tiempo no se utiliza. Lo bueno es que la compañía Mozilla no deja de buscar algo nuevo. Según CNET, la compañía está...

Facebook registra el movimiento de tus labios y mucho otra información

En respuesta a la solicitud del congreso de estados unidos después de апрельского con Cambridge Analytica, la compañía Facebook ha revelado todos sus métodos de recopilación de información acerca de los usuarios de la red social. ...

#noticias de alta tecnología 244 | el Primer trasplante de la memoria y el más lejano de oxígeno

Cada lunes en una nueva edición de «Noticias de alta tecnología» nos hacemos los resmenes de la semana pasada, hablamos de uno de los más importantes y los acontecimientos, las principales descubrimientos e interesantes ...

La inteligencia artificial de Google redoblado esfuerzos en la cobertura de noticias

En su renovado de noticias de la aplicación de Google ha duplicado el uso de la inteligencia artificial en un esfuerzo por combatir la desinformación y ayudar a los usuarios a familiarizarse con los puntos de vista fuera de su pro...

Telegram evita el bloqueo con la ayuda de la tecnología militar?

Como informa "el comerciante", tal vez para eludir los bloqueos en la rusia de mensajería instantánea Telegram utiliza métodos similares a los patentado hace unos 10 años, los científicos del ministerio de defensa. Y, más específi...

#noticias de alta tecnología 243 | internet de "roskosmos" y el Google I/O 2018

Cada lunes en una nueva edición de «Noticias de alta tecnología» nos hacemos los resmenes de la semana pasada, hablamos de uno de los más importantes y los acontecimientos, las principales descubrimientos e interesantes ...

Comentarios (0)

Este artículo no tiene comentarios, se el primero!