Tag Hacking - risultati: 13

Gli hacker sono in grado di uccidere le persone con pacemaker, ma la protezione è

Siamo già ben conosciamo, come gli hacker possono danneggiare il computer, smartphone e altre tecniche. A questo piccolo che è consapevole che, sotto la minaccia di hacking sono altri dispositivi che sono collegati direttamente co...

In motorini Xiaomi trovato una vulnerabilità che permette a chiunque di gestire in remoto

Elettrico trasporti — bene, e ancora meglio, quando si può prendere con voi — ad esempio, il motorino. Ma quanto più difficile la tecnologia, tanto più che esso appare vulnerabilità. Così, la società americana Zimperiu...

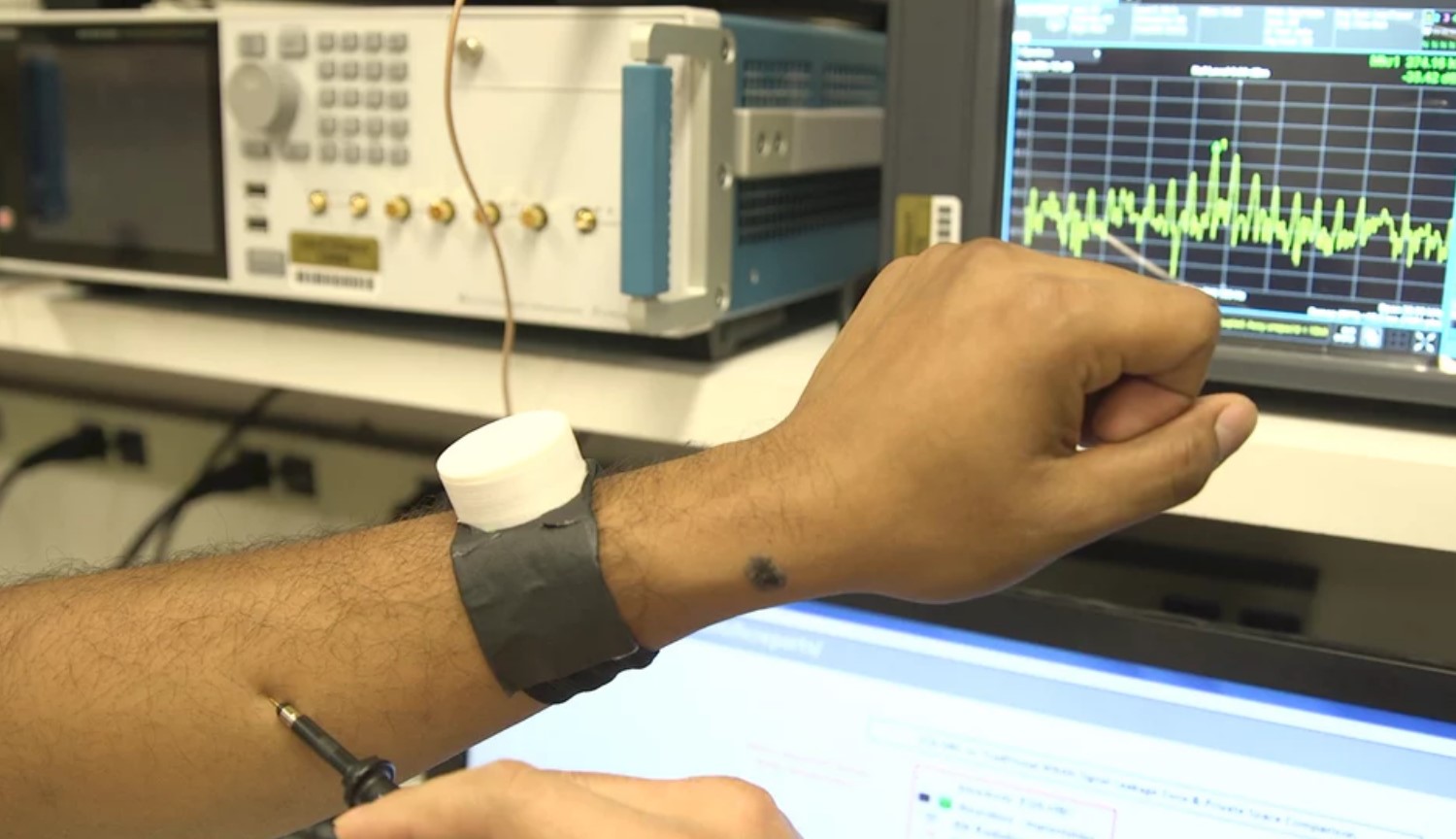

Gli hacker fecero uno dei più sofisticati sistemi di sicurezza

gli Esperti nel settore della sicurezza informatica ha parlato di come gli hacker possono facilmente aggirare sistemi di autenticazione basati su scansione e analisi sottocutanee dei vasi sanguigni. Su come questo viene fatto, i r...

Hackerare un telefono cellulare con l'aiuto di un altoparlante e di un microfono? Facile!

gli smartphone Moderni offrono all'utente un sacco di opportunità, ma insieme con questo e sottopone i dati personali come password e numeri di carte di credito rischio di essere rubato. Naturalmente, ci sono molte opzioni per pro...

gli Utenti di computer in tutto il mondo hanno iniziato a ricevere e-mail da truffatori che estorcere i soldi. A seconda di chi ha inviato la lettera, il suo contenuto può variare. Tuttavia, i colleghi di Business Insider è riusci...

un Hacker capito sfruttare una vulnerabilità sui router per accedere ai file dell'esercito degli stati UNITI. I dati ottenuti ha cercato di vendere sul forum in una darknet, ma non sono riuscito a trovare un compratore interessato...

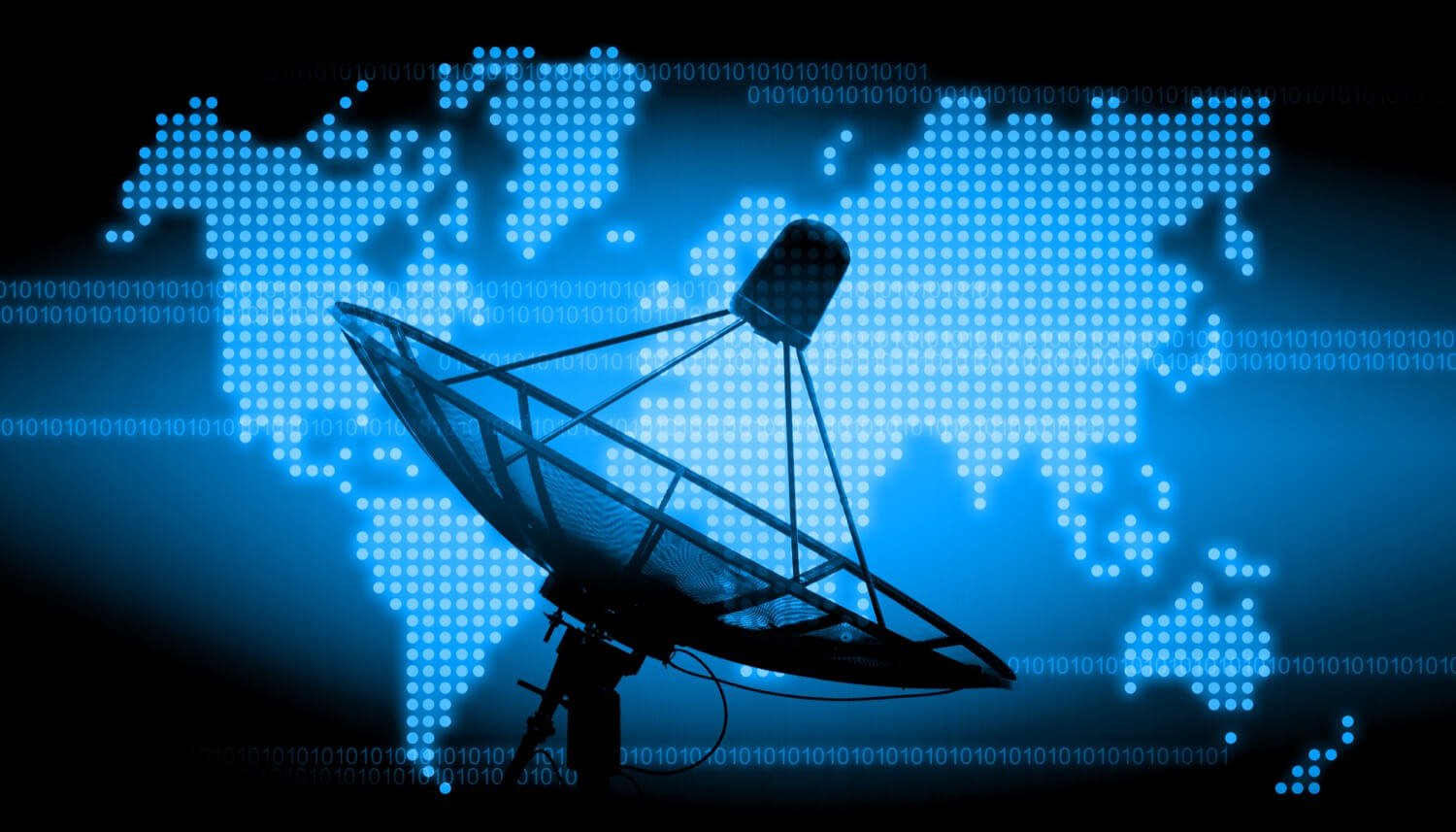

Il raggruppamento ha conquistato il controllo di satelliti e gli operatori di telecomunicazioni

i Ricercatori di sicurezza di Symantec Corp. trovato complessa hacker campagna, lanciata dal computer in Cina. Gli hacker penetrarono profondamente nel computer degli operatori di comunicazione satellitare, appaltatori della difes...

Cosa c'è di nuovo è a conoscenza di un attacco a 200 000 switch di rete Cisco?

negli Ultimi giorni sono diventati non più i migliori per la sicurezza informatica. Iraniano il ministero delle comunicazioni e delle tecnologie dell'informazione ha riferito che è diventato anche una vittima globale di attacchi i...

Russo, accusato di violazione di LinkedIn, è stato estradato negli stati UNITI

il Russo, il quale è accusato di violazione dei servizi LinkedIn, Dropbox e Formspring, nonché la compromissione di dati personali di oltre 100 milioni di utenti, è stato estradato negli stati UNITI dopo 15 mesi di detenzione a Pr...

Rostov hacker ha violato PayPal

Nonostante lo sviluppo di nuovi metodi di sicurezza informatica, portafogli elettronici e sistemi di pagamento saranno sempre un richiamo per gli hacker e gli altri disonesti di persone che vivono in World wide web. Già una volta ...

Una grave vulnerabilità di processori Intel può comportare la perdita di dati

i Programmatori, per la prima volta rivelano vulnerabilità, di cui scrive il quotidiano , riferiscono, che permette a chiunque di software, tra cui virus, di accedere alle password, login e altre informazioni sensibili dell'utente...

Gli hacker richiedono dai creatori di «Game of thrones» 6 milioni di dollari in bitcoin

Pochi giorni fa la comunità di internet ha suscitato informazioni su ciò che un gruppo non è riuscito a rapire il canale televisivo HBO enorme quantità di informazioni confidenziali, inclusi quelli non ancora usciti in onda della ...

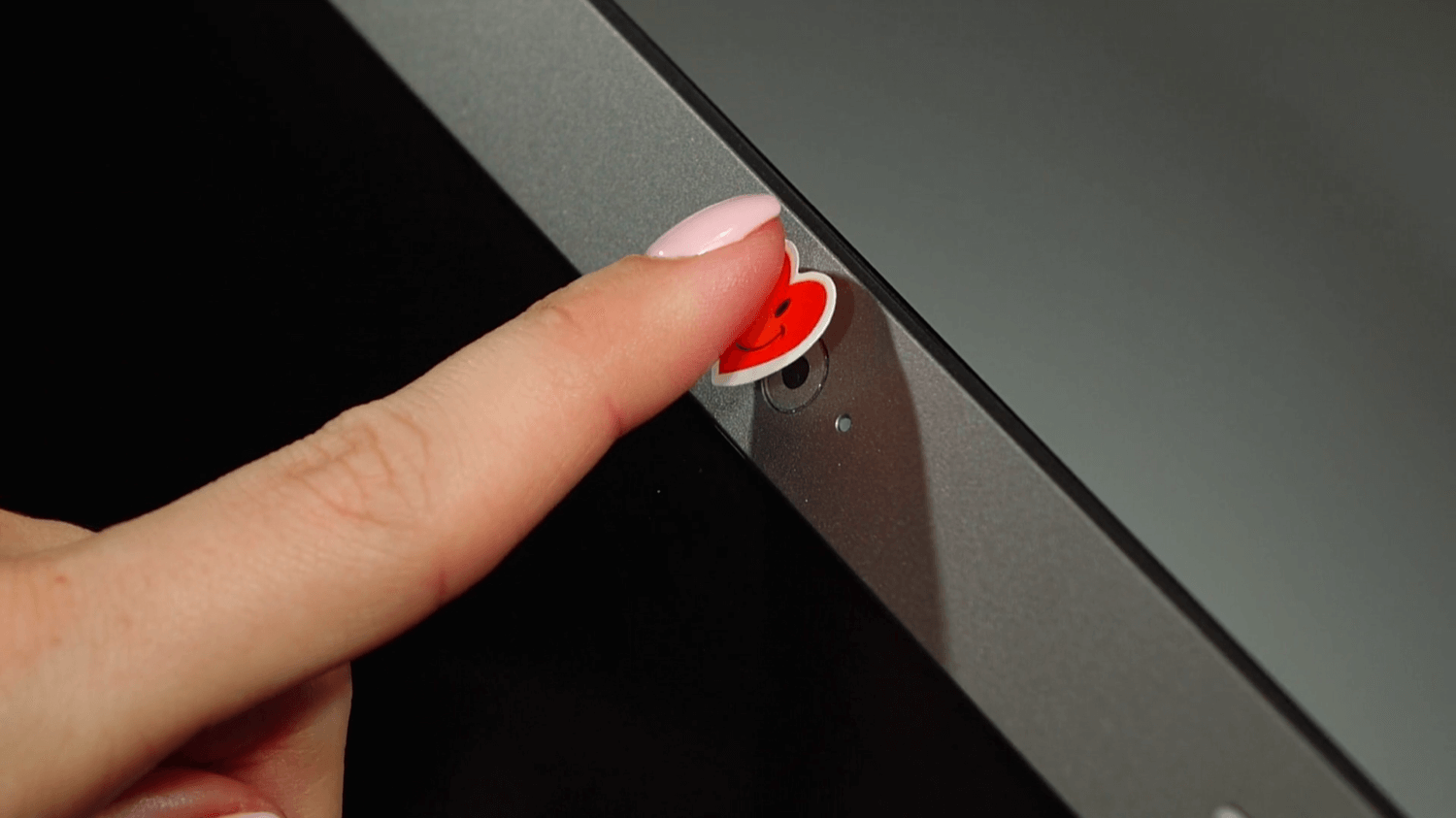

Creato a immagine di «generico impronta digitale», capace di ingannare la maggior parte dei sensori

Scanner di impronte digitali già da tempo non è una novità nel mercato della telefonia mobile elettronica. Essi sono principalmente progettati per garantire una maggiore sicurezza dei dati degli utenti, ma il 100% di garanzia cont...