Hackers - resultados de la búsqueda: 42

a Veces parece que el coronavirus gente se vuelve loca. No es de extrañar teniendo en cuántos ya tienen que sentarse en cuarentena. Una situación similar se produce en todo el mundo y hay que hacer algo. No es de extrañar que los ...

Los hackers pueden convertir los satélites de los planetas en el arma

En el pasado mes de SpaceX se convirtió en el operador de mayor en el mundo de la cantidad de activos de los satélites. Se sabe que a finales de enero de 2020, la compañía tenía 242 satélites que giran alrededor de un planeta, y p...

La inteligencia artificial ha aprendido a espiar a los hackers

¿Podrán los hackers resistir la inteligencia artificial? y de los sistemas basados en esta tecnología tienen cada vez más aplicaciones en la vida real. Sin embargo, a menudo el alcance de sus acciones más allá del análisis de gra...

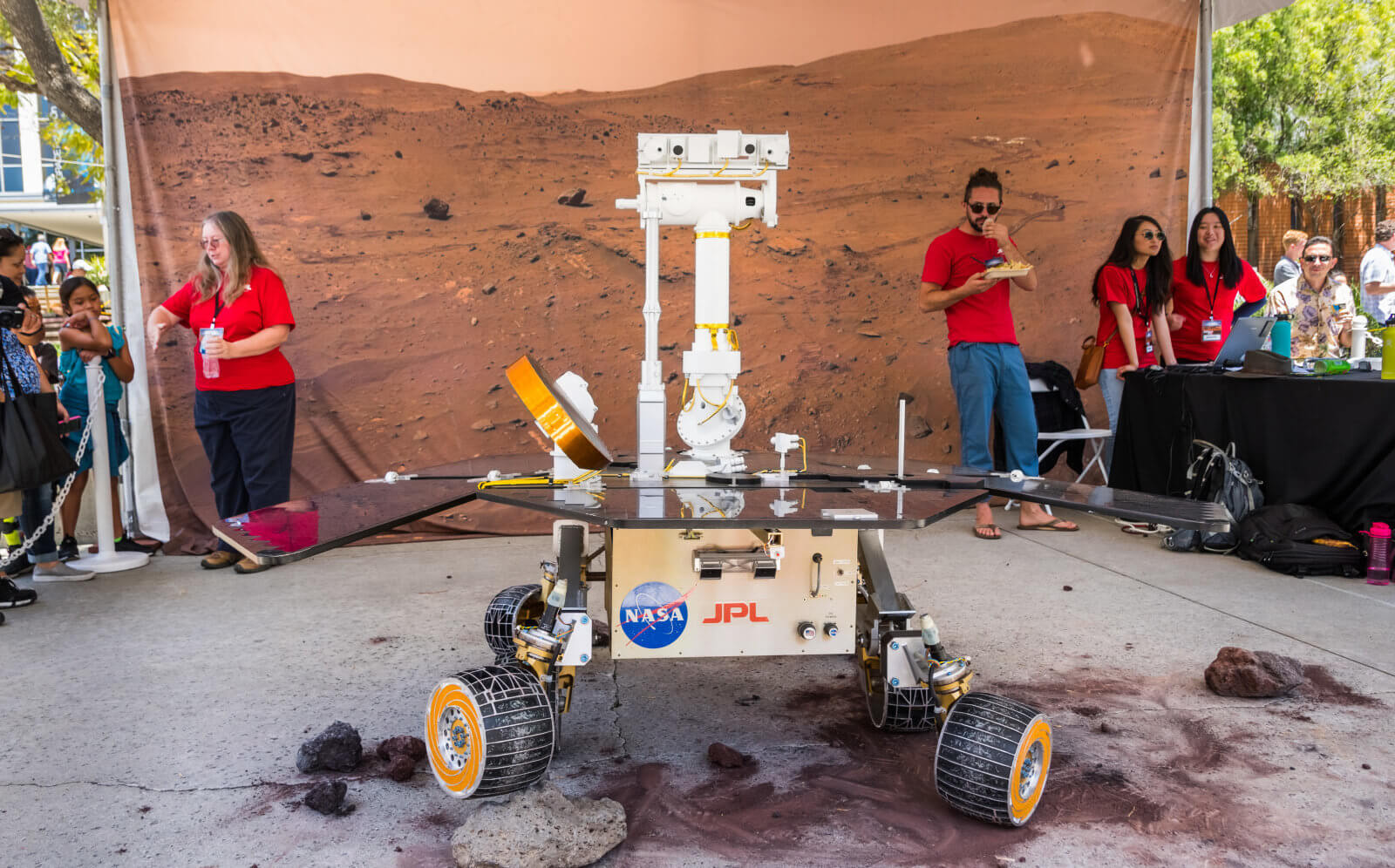

Los hackers irrumpieron en el servidor de la NASA, utilizando un ordenador barato Raspberry Pi

Puede americana Laboratorio de propulsión a chorro de la NASA (JPL) y produce algunas de las más alta tecnología de cosas en el planeta, por ejemplo, los mismos y telescopios espaciales, pero resulta que ella se observan problemas...

Los hackers recibirán el dinero y el coche por la fractura de Tesla Model 3

la Compañía Tesla intenta por todos los medios de proteger sus coches eléctricos a prueba de manipulaciones, ella definitivamente hay mucho en que trabajar. Las pruebas son muchas — por ejemplo, una vez que los hackers de bélgica ...

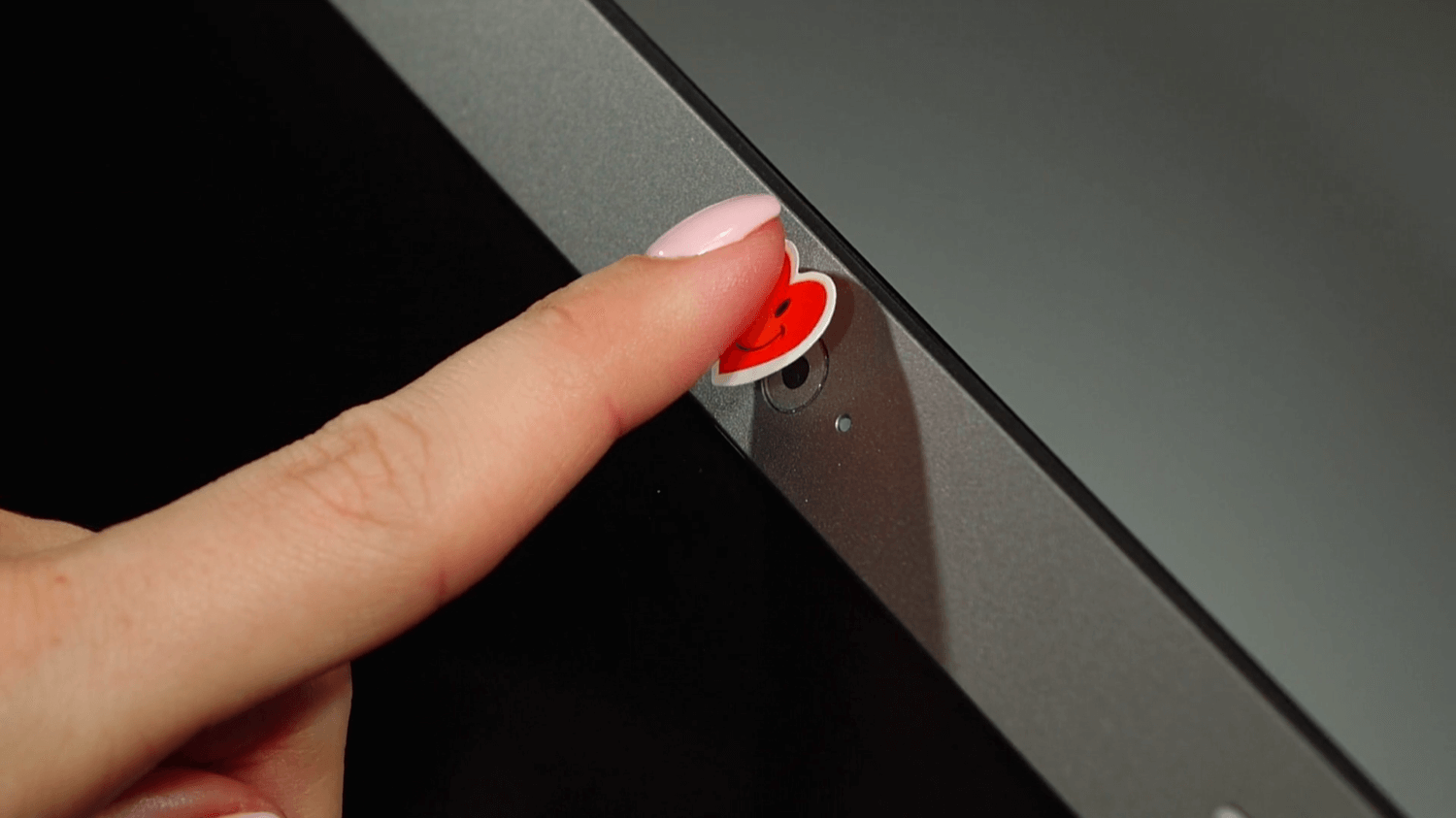

Los hackers alrededor de uno de los más complejos sistemas de seguridad

los Expertos en seguridad informática han contado sobre cómo los hackers pueden fácilmente pasar por alto que el sistema de autorización basado en el escaneo y análisis subcutáneo y de los vasos sanguíneos. Sobre cómo hacerlo, los...

En moscú hecha un ciberataque en el nuevo teleférico

En el abierto hace dos días teleférico del mirador en colinas del gorrión las montañas, a "luzhnik" hecha un ciberataque. La agencia de noticias tass con referencia al servicio de prensa de moscú teleférico informa que el incident...

Hack de 2 segundos: protección digital de Tesla no pudo resistir antes de hackers

un Grupo de entusiastas de Левенского de la universidad católica (bélgica), descubrió una manera de hackear una clave digital Tesla Model S de forma remota. El hacking no tarda más de dos segundos. Sobre cómo hacer esto, los inves...

Interiores de la cámara de policía pueden usarse por los hackers y delincuentes

los agentes de policía de todo el mundo hoy en día llevan en el cuerpo de la cámara. Actúan en una herramienta útil, que protege a los agentes de policía protege a los ciudadanos contra los actos ilícitos de los agentes del orden,...

los Usuarios de computadoras en todo el mundo han comenzado a recibir los correos electrónicos de los ladrones, que les roba el dinero. Dependiendo de a quién se ha enviado una carta, su contenido puede variar. Sin embargo, a los ...

el Hacker ha adivinado aprovechar la vulnerabilidad de los routers para acceder a los archivos del ejército de estados unidos. Los datos obtenidos se trató de vender en el foro en даркнете, pero no pudo encontrar un comprador inte...

Хакерская la agrupación tomó el control de los satélites y de los operadores de comunicaciones

los Investigadores en materia de seguridad de Symantec Corp. han descubierto la compleja hacker de la campaña, iniciada con equipos en china. Los hackers se hundieron profundamente en los equipos de los operadores de satélite, con...

Medio millón de routers pueden ser desactivadas por el programa de VPNFilter

los Investigadores de seguridad han descubierto recientemente que, como mínimo, 500 mil de los routers que se encuentran en la explotación de los simples usuarios y empresas, infectado con malware, VPNFilter, la versión anterior d...

Más de 30 de los más grandes de IT de las empresas firmarán el "digital de la convención de ginebra"

la Edición de The New York Times informa que más de 30 empresas tecnológicas, como Facebook y Microsoft, planean dar lectura a la declaración según la cual públicamente se negarán a participar en кибератаках, organizadas por el go...

Los hackers irrumpieron en YouTube y eliminado el más popular de la rueda

ahora хакерская un grupo que se autodenomina Prosox and Kuroi'sh, fuerza videoalojamiento YouTube y cambia los nombres de los más populares de vídeos musicales Vevo. Debajo de la "mano" ya ha llegado a caer más que está viendo el ...

Una vulnerabilidad en Cisco IOS dejó a los usuarios sin internet

En este momento se realiza una potente red de bots-ataque. Todas las direcciones en internet se escanean en busca de fresco de la vulnerabilidad en el software IOS de Cisco, que permite la ejecución remota de comandos a los dispos...

El ruso, acusado de piratería en LinkedIn, экстрадировали en los estados unidos

el Ruso, a quien acusan de piratería en los servicios de LinkedIn, Dropbox y Formspring, así como en peligro los datos personales de más de 100 millones de usuarios, fue extraditado a los estados unidos después de 15 meses de dete...

Илон Musk ha eliminado de la página de Tesla y SpaceX en Facebook

la promoción Masiva de «Aparta Facebook» (#deletefacebook) continúa ganando impulso. Los que se quejaban de la escala de fuga de datos personales de los usuarios de la red social invita a todos los boicotear Facebook. Pr...

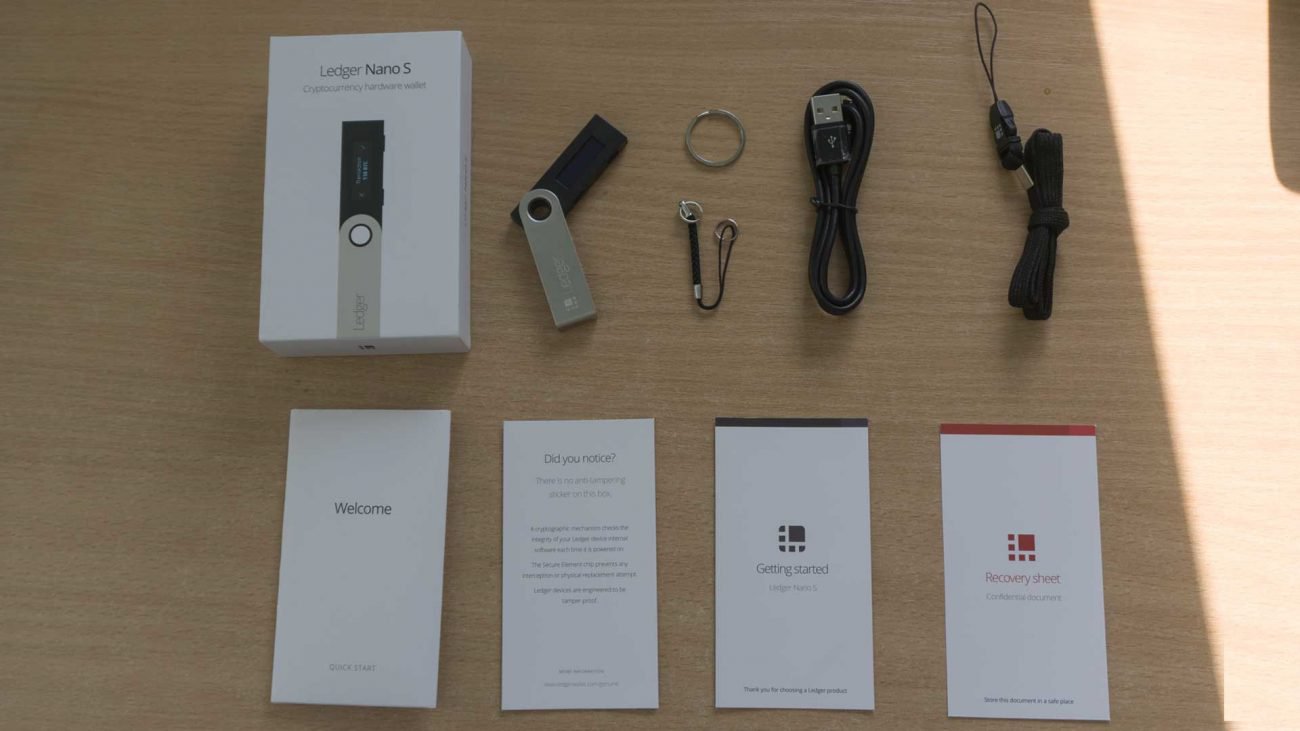

El estudiante hackeado protegido криптокошелек Ledger

Muchos криптовалютных de activos está bien pasan el software de carteras, que crean en sus equipos. Pero algunos están convencidos de que no es seguro, por lo que utilizan un hardware de carteras, que representan un pequeño dongle...

Virus-майнеры han aprendido a eliminar la competencia

Hasta ahora, todo este alboroto con la infección de los equipos y la extracción a través de ellos криптовалют se veía como algo no muy en serio. Los ciberdelincuentes han implementado programas-майнеры en diferentes sitios, en los...