La technologie de traçage des utilisateurs: comment et pourquoi les entreprises collectent des données personnelles

Source:

Source:

L'TikTok développé en Chine, dont le gouvernement a engagé totale слежкой sur ses propres citoyens

Qu'en pensez-vous, vous êtes suivi? Jusqu'à ce que vous envisagez la réponse, rappelons que presque chaque votre action en est à une surveillance passive. La moyenne de la page web communique des données obtenues avec des dizaines de développeurs. La même chose peut être dit pour la plupart des applications mobiles. Certains d'entre eux et ne collectent des informations confidentielles, y compris votre position et les données sur les appels. Les entreprises et même les organisateurs d'événements utilisent Bluetooth et WiFi pour la surveillance des personnes à proximité. Les détaillants ont recours à l'utilisation de la technologie de reconnaissance des visages pour identifier les acheteurs et de les faire personnels des offres promotionnelles. De plus, les informations reçues des représentants des sociétés privées peuvent partager avec les autorités de police.

le fromage est seulement dans une souricière

Aujourd'Hui, beaucoup d'attention aux nouvelles sur la fuite des données personnelles des utilisateurs de réseaux sociaux, les banques et d'autres plates-formes en ligne. Mais que diriez-vous de mobile ? Malgré le fait que leurs demandes ne sont pas toujours violent la vie privée, d'une manière ou d'une autre, leur utilisation comporte des risques. Le fait que les applications ont souvent besoin d'accéder à toutes sortes d'informations sur les appareils mobiles. Si vous souhaitez publier des photos sur Facebook, l'application doit accéder à votre bibliothèque de photos. Si vous avez besoin d'une mise à jour du trafic en temps réel, l'application vous demande l'accès à votre emplacement. Le programme de la conversion de la parole en texte demandant l'accès au microphone. Mais cela ne signifie pas qu'ils utilisent pour écouter vos conversations (bien que l'application Facebook et c'est sur cette ). Toutefois, certaines applications veulent accéder à d'autres fonctionnalités mobiles qui n'ont rien à voir avec le travail de l'application. Cela concerne les demandes d'accès au flash de l'équipement de la caméra et des données de localisation. Les informations obtenues ensuite le vendre à des réseaux de publicité.

Le professeur assistant en informatique à l'université northeastern David Чоффнес que la raison de la collecte des données est presque toujours la monétisation. Les données personnelles des utilisateurs intéressent les développeurs, ainsi que la vente de données à d'autres entreprises et les annonceurs à un bénéfice. Par conséquent, même si l'application téléchargeable «libre», les utilisateurs paient souvent pour lui des informations confidentielles. La sécurité des données personnelles est aujourd'hui inquiète de nombreux chercheurs. Ainsi, lors de la Стэнфордской l'école de droit estiment qu'il ya un écosystème basé sur la façon d'obtenir autant d'informations que possible des numéros de téléphone des utilisateurs. Les bonnes nouvelles sont que les applications doivent maintenant demander et d'obtenir votre autorisation d'accéder à certaines fonctions de votre appareil. L'accès par défaut, ils n'ont pas. C'est pourquoi lors de la première installation d'une petite fenêtre popup apparaît, vous demandant d'accéder à la caméra, de l'emplacement ou du carnet d'adresses. En outre, les utilisateurs peuvent contrôler l'accès des applications aux données à caractère personnel, lui permettant de suivre votre position lors de l'utilisation de l'application. Dans la fenêtre pop-up sont aussi généralement des raisons pour lesquelles l'application demande l'accès. Toutefois, cela n'empêche pas certaines entreprises de la violation de la politique de confidentialité.

malheureusement, aujourd'hui, pas la peine de compter sur l'honnêteté des développeurs et des chefs d'entreprise

Ainsi, en raison de la critique d'entreprises et qui , dans le passé commis des fuites de données, des mesures ont été prises pour empêcher l'accès non autorisé aux fonctions du périphérique et de mieux informer les utilisateurs sur les informations qui ont accès les applications installées. Comme le signale certaines applications demandent l'accès à l'emplacement pour fournir aux utilisateurs une information personnalisée. Ne pas mentionner que vendent les données ou les utilisent pour cibler les annonces. Récemment, les journalistes du New York Times , que l'une des applications populaires отправляло les données de localisation des utilisateurs de 40 à différentes entreprises, tandis que les utilisateurs pensaient que leur localisation soit seulement pour obtenir des prévisions météorologiques.

Malgré le fait que les utilisateurs doivent être conscients de la collecte de données personnelles par les applications, la description de la “politique de confidentialité” peut être long, vague et difficile à comprendre. Ainsi, dans les notes de politique de certaines applications peut être dit que vos données peuvent être transmises aux filiales, ce qui signifie en fait qu'ils seront transmises aux annonceurs et/ou d'analyse des agences.

Comment comprendre que les données sont recueillies sans avertissement?

Les applications Gratuites sont généralement chargés trackers — enfin, les développeurs doivent d'une certaine manière de gagner de l'argent. Aux utilisateurs de ne pas s'attendre à ce que ces applications ne seront pas recueillir leurs données.

Faceapp assure des utilisateurs, qui ne fournit des données au gouvernementDe la fédération de RUSSIE

Les Résultats , menée par le personnel de l'International Computer Science Institute, ont montré que les versions payantes de ces applications ont souvent les mêmes trackers, que leurs analogues gratuits. Les chercheurs croient que nous entrons dans une époque où l'on ne peut être sûr que si à payer pour l'application, il ne pourra pas accéder à des données personnelles. Les jeux sont souvent considérés comme parmi les plus envahissantes des applications, de ne pas mentionner le fait qu'ils sont souvent conçus ou spécialement conçus pour les enfants, il faut les protéger en conformité avec les lois sur la confidentialité, conçus spécialement pour les enfants. Les experts conseillent d'étudier la résolution d'applications de jeu avant de l'installer.

Avant de télécharger des applications qui demandent l'accès à des fonctions qui n'ont pas de relation de service, les scientifiques conseillent de réfléchir à deux fois. Mais il serait encore mieux, si vous décidez d'en apprendre un peu plus sur le programmateur. Ainsi, si vous ne voulez pas que le gouvernement de la Chine potentiellement avoir accès à vos données, vous serez intéressés de savoir que TikTok appartient à une société chinoise. Les représentants de TikTok affirment que la société ne stocke pas les données de l'utilisateur sur le territoire de la Chine et ne partage ces informations avec le gouvernement. Aussi, cette application est basée en Russie, cependant, et ses développeurs ont dit qu'ils ne stockent les données de l'utilisateur sur le territoire du pays. À leur tour, les représentants des assurés le public, qui ne fournissent pas les données personnelles des utilisateurs aux autorités, cependant, le nombre de poursuites pénales en raison de postes dans ce réseau social indique le contraire. De sorte que vous décider de faire confiance de la même les entreprises.

Aussi, les chercheurs recommandent de vérifier régulièrement les paramètres de votre téléphone, pour voir comment les applications peuvent accéder à des informations personnelles. Depuis quelques temps, les appareils Apple et Android sont devenus communiquer avec les utilisateurs, les fonctions de l'application demandant l'accès, accordé-t-il et est-il possible de modifier sa décision.

l'Illusion du contrôle

Parmi les spécialistes qui s'occupent de la collecte des données personnelles, diffusé le point de vue de vue que la demande d'une application d'accès aux données personnelles — ce n'est qu'une illusion de contrôle. Souvent, les applications trouvent d'autres moyens d'obtenir les informations recherchées, y compris les données de localisation. Ils peuvent également utiliser les données n'ont pas besoin d'un permis, par exemple, les identifiants uniques de dispositifs qui permettent aux applications de recueillir des données sur quand et comment les utilisent. Les informations recueillies, puis se trouve aux annonceurs, leur permettant d'améliorer leurs produits et augmenter le niveau de . Mais comment utilisent les données personnelles?

Vous avez Sûrement plus d'une fois entendu des histoires sur les взломах et l'utilisation des données personnelles. Récemment, Facebook et Twitter , que les données personnelles de centaines d'utilisateurs se trouvent dans le domaine public. La raison a servi à l'exigence de certaines applications Android téléchargées à partir de la boutique , saisissez vos informations de compte. La société a reçu un rapport des services de sécurité, selon laquelle, le kit de développement logiciel sous le nom de One Audience fournit aux développeurs tiers d'accéder à vos données personnelles, telles que l'adresse e-mail, noms d'utilisateur et même les derniers tweets. Il n'est pas exclu que quelqu'un pourrait-il obtenir le contrôle des étrangers, compte Twitter, mais la preuve de ceci est absente aujourd'hui.

des applications de Jeu sont parmi les plus agressifs quand il s'agit de confidentialité

Il est Également difficile de l'appeler transparentes de l'application Facebook et Snapchat, car un grand nombre d'utilisateurs se plaignent régulièrement de la violation de la confidentialité. Mais le plus triste c'est que nous ne pouvons rien y faire. Il reste seulement à un boycott de l'application, si vous n'aimez pas ou refuser l'utilisation de certains réseaux sociaux. Dans ce cas, il est probable que le problème des données personnelles est devenue beaucoup plus grave.

Comment garder la confidentialité des données?

Je Pense que personne ne conteste le fait que les gens devraient avoir le droit de savoir quelles informations sur eux collectent et ce qu'il font. La situation dans laquelle une société privée traitent les données personnelles des utilisateurs sans leur consentement tout simplement . Toutefois, pratiquement chaque jour, nous voyons que les entreprises ne vont pas à réglementer le travail avec les données des utilisateurs, ainsi que les motive en premier lieu, le désir d'obtenir un profit. De plus, de nombreuses entreprises vont encore plus loin: lorsque les utilisateurs donnent une autorisation d'utilisation des données personnelles, l'application de frais supplémentaires ou de réduire la qualité du service. Par conséquent, ils devraient être tenus responsables de l'utilisation abusive des données sensibles.

Les Chercheurs croient que, pour protéger les données personnelles, vous devez exiger plus de meilleures lois sur la confidentialité et le respect. Et bien que la politique de confidentialité de télécharger des applications mobiles sans elle, peut-être tout simplement dangereux. Bien sûr, la meilleure façon d'éviter le traitement de vos données par des applications tierces — ne pas charger du tout. Enfin, aujourd'hui, chacun doit décider pour eux-mêmes si l'installation de l'application qu'il faut.

Recommandé

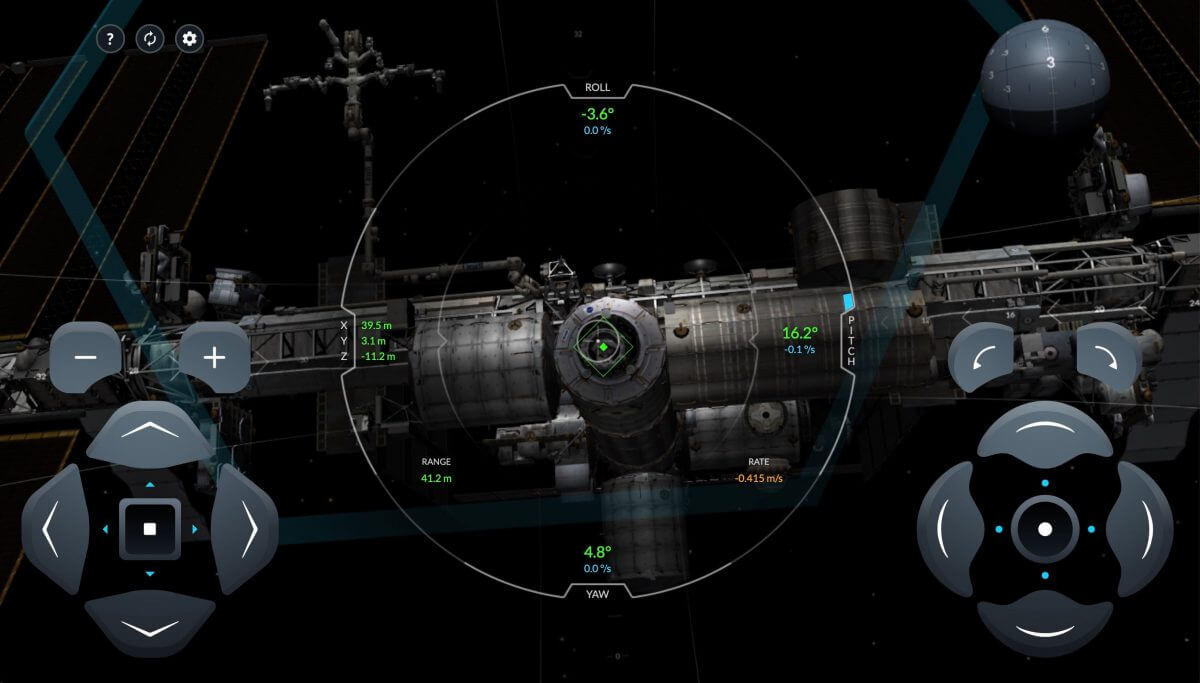

Pouvez-vous vous? SpaceX a publié un véritable simulateur de dock Crew Dragon à l'ISS

ce mois-ci un nouveau vaisseau spatial Crew Dragon de SpaceX livrera ses premiers passagers à la station spatiale Internationale. Comment cela se passera? Maintenant, vous pouvez voir ce que les astronautes voient, en s'approchant de l'ISS. SpaceX a ...

Quelles sont les sociétés exactement survivra après la pandémie?

Dans le monde de la vengeance de la rage de la pandémie de coronavirus, qui a déjà affecté des millions de personnes. Et je ne parle pas seulement sur ceux qui sont infectés, mais aussi de ceux qui a perdu son emploi, a été frappé par la réduction de...

Pourrons-nous survivre sans internet?

pensez-vous Que nous sommes toujours les mêmes qui parcouraient la terre des milliers d'années, ou nous sommes une nouvelle société civile — la société en LIGNE? Presque comme dans le film culte de la Matrice. J'ai longtemps pensé que nous somm...

Nouvelles connexes

Si notre création puisse exister sur internet éternellement

est-il Possible d'exister dans un environnement virtuel? Imaginez que le cerveau de l'homme peut être analysé dans les moindres détails et recréé en informatique de simulation. L'esprit de l'homme et de ses souvenirs, les émotions...

Pourquoi nous croyons фейковым nouvelles?

une Grande quantité d'information qui rend difficile la recherche d'informations véridiques Nous vivons dans l'ère de la surabondance plus d'informations différentes. Aujourd'hui, il est difficile d'imaginer une personne qui n'a p...

419 millions d'enregistrements de la base de données de Facebook découverts en libre accès

les Données des utilisateurs de Facebook se sont coules dans le réseau. Nouveau Facebook, l'une des plus grandes entreprises informatiques, et de temps partiel de titulaire même nom de réseau social, de la messagerie instantanée W...

Des millions d'endroits à partir de cartes Google n'a jamais existé. Comment se fait-il?

des Millions d'organisations, qui sont placés dans la carte , en fait, n'existent pas et n'ont jamais existé. Il a réussi à identifier grâce à l'enquête des journalistes du Wall Street Journal. Parmi les 200 millions d'endroits, o...

Créé virtuel est un détecteur de mensonge — l'internet deviendra le plus honnête?

Peut-être, dans l'avenir, l'internet est alors effacé de la fraude, et les utilisateurs eux-mêmes devront suivre attentivement ses paroles. Les chercheurs de l'Université de Floride ont développé l'intelligence artificielle, qui r...

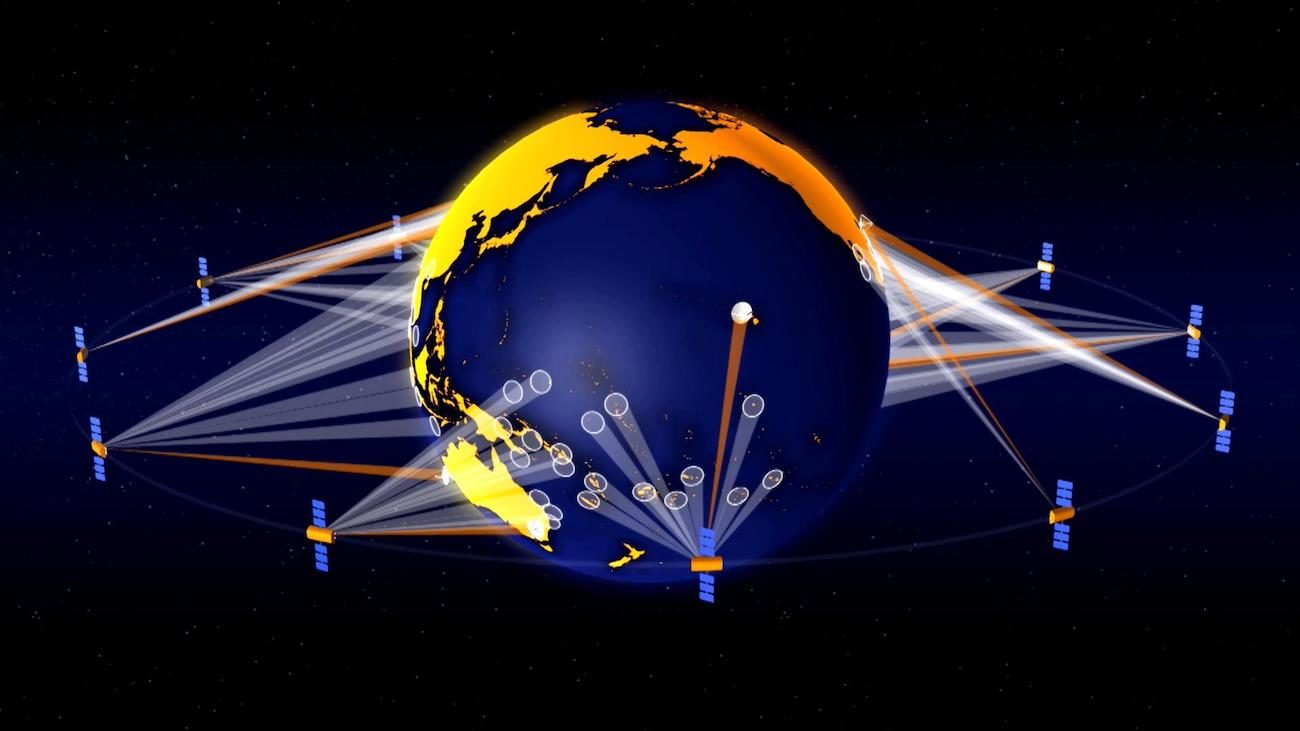

En Russie, en fait ne sera pas de l'internet par satellite en raison de la nouvelle loi

Dans le futur sur la Terre peut apparaître global , couvrant toute la surface de la planète — ce déjà engagés dans la société OneWeb et . À en juger par le nouveau décret du Gouvernement de la Russie, leur déploiement sur le terri...

Si la Russie se déconnecte mondiale de l'Internet: le point de vue de l'océan

dans l'infrastructure internet n'est pas un organe central du pouvoir. Pour qu'il fonctionne, chacun s'appuie sur tous les autres. En conséquence, le mondial de l'entrelacement des câbles sous-marins, satellites et autres technolo...

le Système des recommandations sur la base de l'apprentissage automatique, il n'y a pratiquement dans chaque service. Elle aide les gens à lire les articles, écouter de la musique et regarder des vidéos qui leur sont les plus inté...

Facebook construit l'observatoire de laser de communication avec les satellites

Sur neige le sommet de la californie mont Wilson se trouvaient de nombreux célèbres de l'observatoire. Par exemple, jusqu'en 1949, il se tenait le télescope Hooker, et en 2004, il est apparu optique de l'interféromètre CHARA. En c...

Le ministère de la communication a approuvé le projet de loi sur l'isolation de l'Internet russe

En décembre 2018 à la douma un projet de loi assurant l'isolation de l'internet russe de l'étranger pour les serveurs. Il est prévu que par conséquent, les habitants du pays seront les plus protégés contre les fuites de données. S...

#vidéo | Google a créé une œuvre d'art, en utilisant le trafic d'un service cloud

seul un stockage dans le cloud de Google Cloud passe chaque jour une multitude de téraoctets de trafic et récemment, un groupe de designers de la division de Google Cloud Storage, en collaboration avec l'Staman Design визуализиров...

Les cybercriminels ont appris à se cacher des virus dans les mèmes

Masquer les programmes de virus sous fichiers courants les criminels ont appris depuis longtemps. Chez un utilisateur inexpérimenté de mp3 un fichier image au format jpeg ou un document texte au format doc ne posera pas de soupçon...

InSight «entendu» le vent martien

la Mission InSight, dans le cadre de laquelle un total de 10 jours à la surface de Mars est tombé atterrisseur et un laboratoire scientifique, nous a envoyé les premiers sons vents martiens sur la planète Rouge. Les capteurs InSig...

Une société chinoise a présenté le projet de la gratuité de l'internet par satellite pour tous les

Beaucoup de grandes sociétés comme Facebook, SpaceX et ont déclaré à plusieurs reprises que mènent le développement dans le domaine de la création mondiale de l'internet, qui vous permet d'accéder au World wide web dans n'importe ...

À Moscou, célébrée кибератака sur le nouveau téléphérique

ouverte il y a deux jours, le téléphérique de la terrasse d'observation sur vorobiovy gory à «Luzhniki» faite кибератака. Agence de presse TASS citant le service de presse de Moscou téléphérique signale que l'incident a eu lieu le...

Le MIT lance un projet internet, où n'importe qui peut gérer une personne réelle

des Expériences qui mettent les scientifiques, ne sont pas toujours quelque chose de monotone, ennuyeux et inintéressant à un large éventail de personnes Parfois, il est tout à fait le contraire. Par exemple, les chercheurs du Med...

Google va fermer son service de messagerie Inbox et propose de passer à Gmail

IT le géant Google a décidé de fermer le service de messagerie Inbox, piscine la société il y a 4 ans. Cette décision a été prise en raison de la volonté de se focaliser uniquement sur Gmail. Que la Boîte de réception est fermée, ...

Нейросеть de Facebook a appris à comprendre les mèmes

l'intelligence Artificielle basée sur нейросетей est déjà utilisé dans de nombreux domaines de notre vie et lui a enseigné tous les nouveaux et nouveaux trucs. Par exemple, récemment, les experts travaillant sur Facebook et Instag...

Google veut «tuer» de l'URL au nom de la sécurité des utilisateurs

les Ingénieurs de Google ont l'intention d'organiser une autre réforme en ligne. Le navigateur Google Chrome est déjà élimine le protocole HTTP, le marquage en utilisant des sites comme dangereux et en obligeant les administrateur...

Google Assistant parle en russe

il a fallu deux ans après la présentation de l'assistant virtuel de Google Assistant et maintenant, il parle en russe. Parler avec l'Assistant ne peut pas seulement les utilisateurs d'Android, mais les utilisateurs d'iOS. Le déplo...

Commentaire (0)

Cet article n'a pas de commentaire, soyez le premier!