الهاكرز نتائج البحث 30

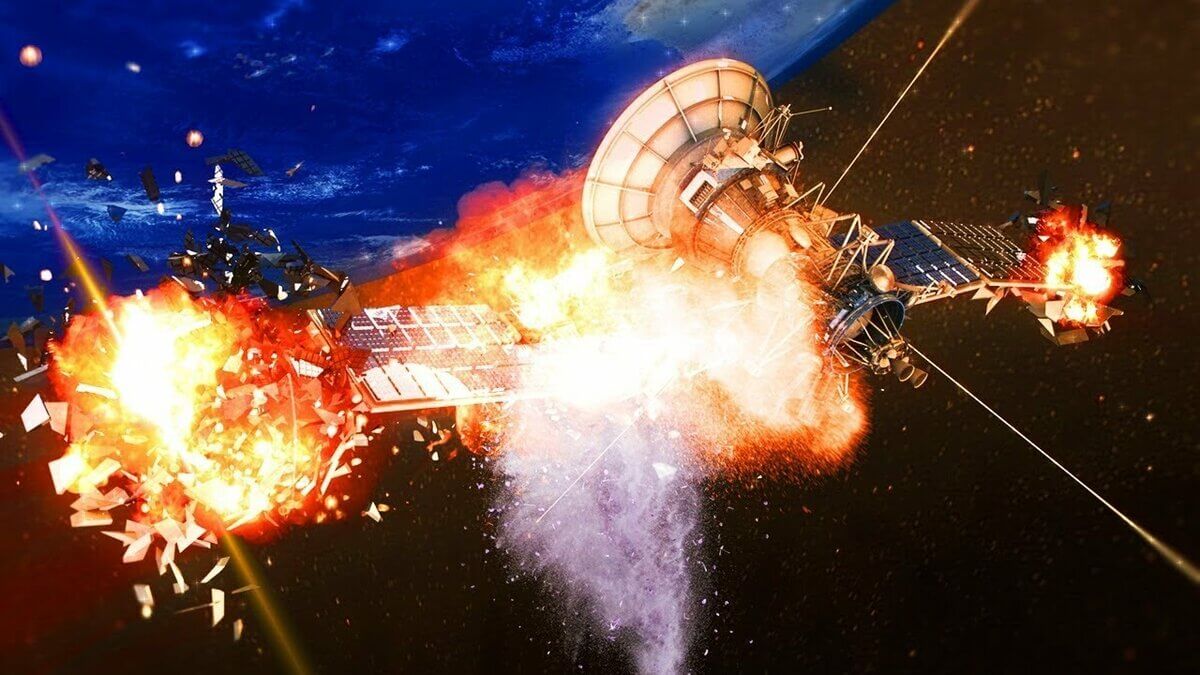

يمكن للقراصنة تشغيل أقمار الكواكب إلى سلاح

في الشهر الماضي ، سبسي أصبح مشغل في العالم أكبر عدد من النشطة الأقمار الصناعية. فمن المعروف أنه اعتبارا من نهاية كانون الثاني / يناير 2020 ، كانت الشركة 242 الأقمار الصناعية التي تدور حول الكوكب ، تعتزم إطلاق آخر 42 000 في غضون ال...

الذكاء الاصطناعي وعلم لتعقب المتسللين

إذا كان المتسللين إلى مقاومة الذكاء الاصطناعي ؟ و النظام على أساس هذه التكنولوجيا تستخدم بشكل متزايد في الحياة الحقيقية. في كثير من الأحيان ، ومع ذلك ، فإن نطاق التحليل يقتصر على كميات كبيرة من البيانات أو العمليات الحسابية المع...

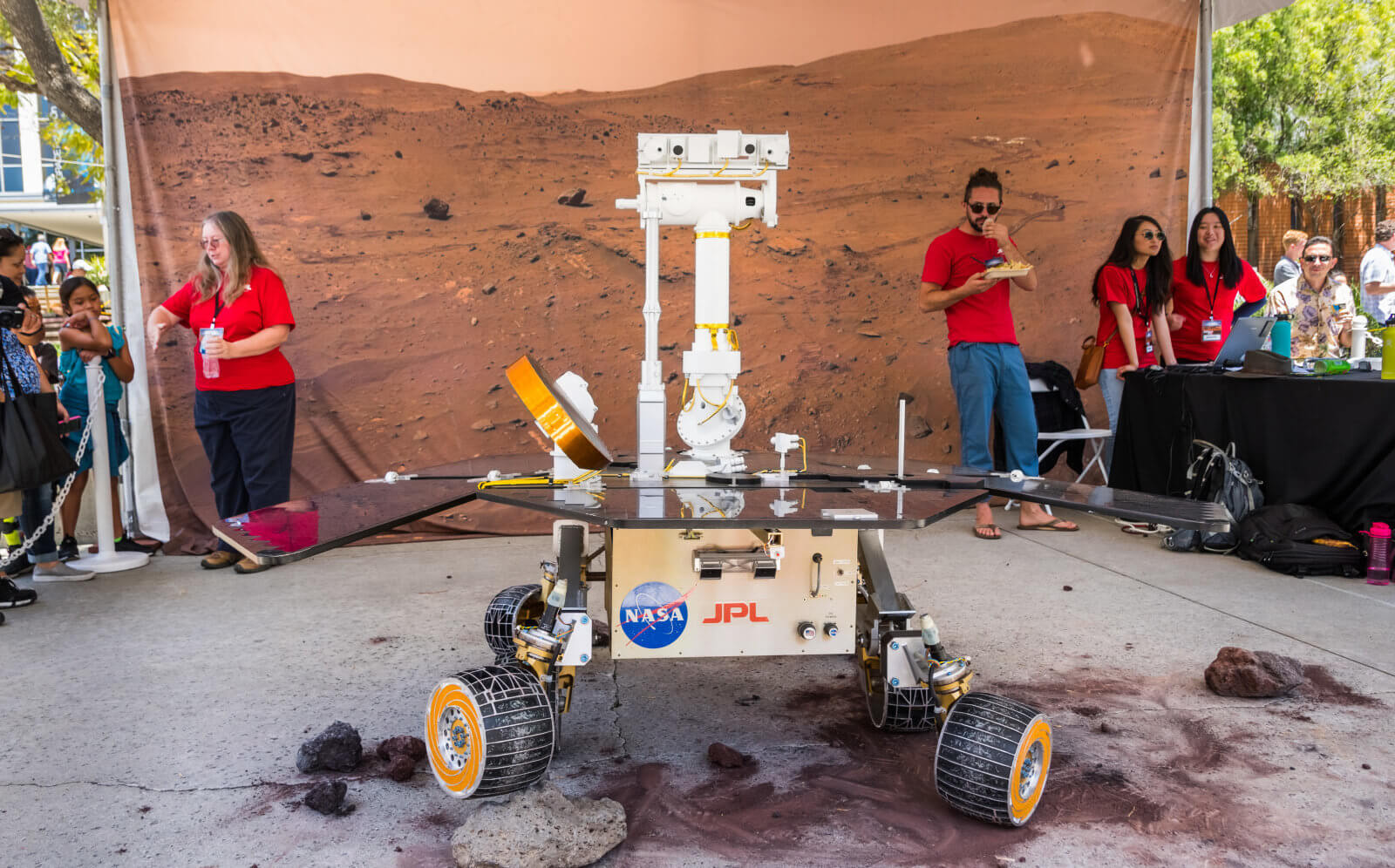

اخترق قراصنة ناسا الملقم باستخدام رخيصة Raspberry Pi كمبيوتر

أن الولايات المتحدة مختبر الدفع النفاث في ناسا (JPL) وتنتج بعض من أكثر الأشياء ذات التقنية العالية على هذا الكوكب ، على سبيل المثال ، نفس و التلسكوبات الفضائية ، ولكن اتضح أنها عانت من مشاكل خطيرة جدا مع الأمن السيبراني. وفقا لموق...

المتسللين سوف تتلقى المال و السيارة القرصنة تسلا نموذج 3

تسلا يحاول بكل الوسائل لحماية السيارات الكهربائية من الانهيار, و هو بالتأكيد شيء للعمل مع. والدليل على ذلك كثيرة جدا — على سبيل المثال ، عندما المتسللين من بلجيكا هي نموذج S و فتح أبواب السيارة. لمنع تكرار مثل هذه الحوادث ، منحت ا...

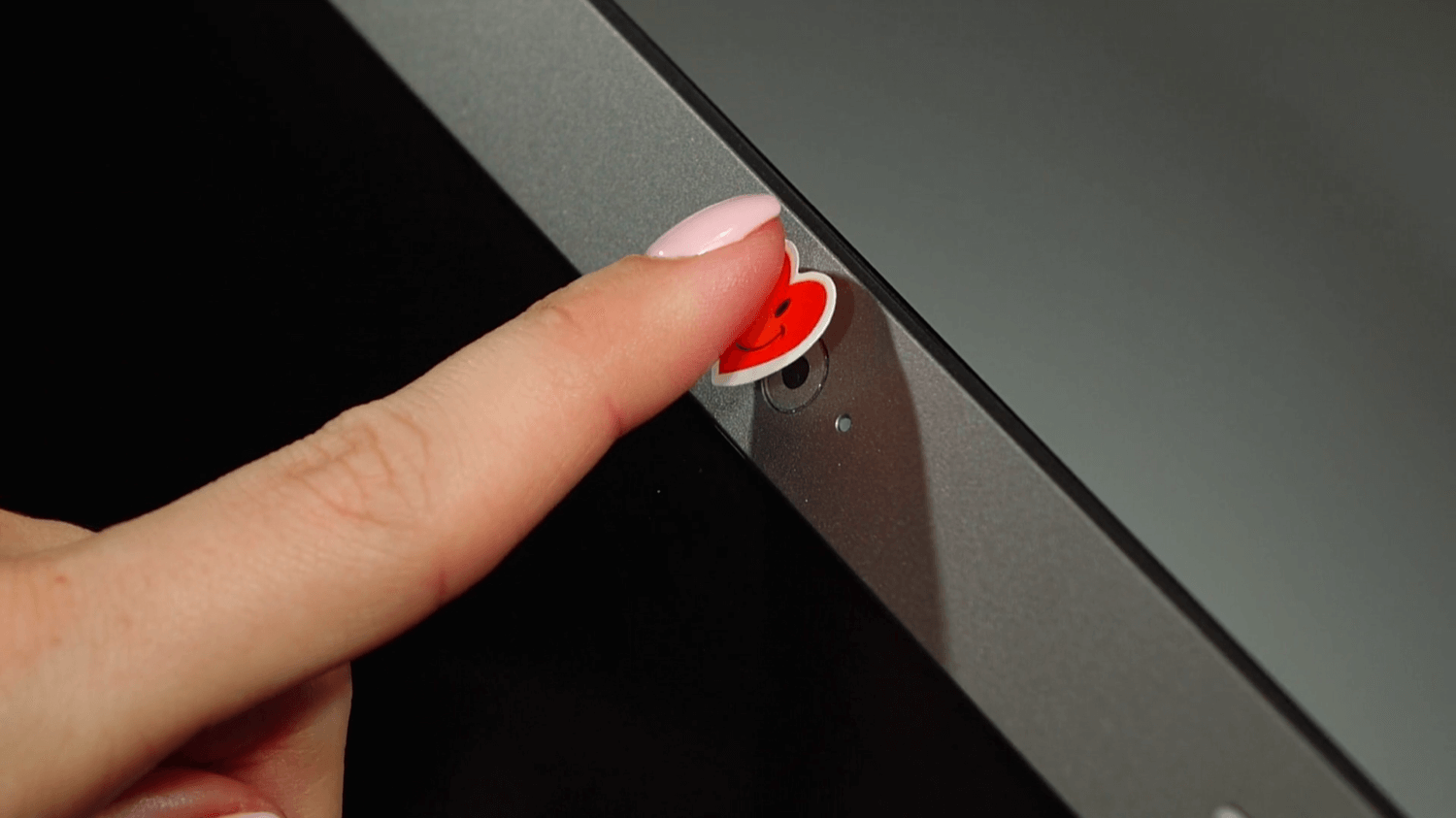

قراصنة تجاوز واحدة من أعقد الأنظمة الأمنية

خبراء في مجال أمن الكمبيوتر ، تحدث عن كيف يمكن للقراصنة بسهولة الالتفاف على نظام الترخيص على أساس المسح والتحليل من الأوعية الدموية تحت الجلد. كيف يتم ذلك ، فإن الباحثين من المصادقة البيومترية الأنظمة المشتركة في الاجتماع السنوي ا...

هاك 2 ثانية: الحماية الرقمية تسلا لا يمكن أن تقاوم المتسللين

مجموعة من المتحمسين من الجامعة الكاثوليكية في لوفان (بلجيكا) وجدت طريقة الكراك الرقمية الرئيسية تسلا موديل S عن بعد. القرصنة لا يستغرق أكثر من ثانيتين. حول كيفية القيام بذلك ، وقال الباحثون مؤتمر التشفير الأجهزة و الأنظمة المضمنة ...

جسم الكاميرا الشرطة يمكن استخدامها من قبل المتسللين والمجرمين

الشرطة في جميع أنحاء العالم اليوم ارتداء الجسم الكاميرات. فهي أداة مفيدة التي تحمي الشرطة يحمي المواطنين من الإجراءات غير القانونية من ضباط إنفاذ القانون ، يساعد على محاربة الفساد بمثابة دليل على الانتهاكات. ولكن عملة دائما الجانب...

مستخدمي أجهزة الكمبيوتر بدأت تهدد نشر الفيديو الشخصية والتاريخ المتصفح

مستخدمي الكمبيوتر في جميع أنحاء العالم قد بدأت في تلقي رسائل البريد الإلكتروني من الفضيحة لابتزاز المال. اعتمادا على من أرسل الرسالة ، محتوياته قد تتغير. ومع ذلك ، زملائهم من رجال الأعمال من الداخل كان قادرا على استخراج السمات الم...

سرق القراصنة الملفات من الجيش الأمريكي ، ولكن لا يمكن بيعها حتى 150 دولار

القراصنة قد تفكر في استخدام ضعف التوجيه للوصول إلى الملفات من الجيش الأمريكي. البيانات التي تم الحصول عليها حاول بيع على المنتدى على darknet, ولكن كان غير قادر على العثور على مشتر مهتم حتى تخفيض السعر الى 150 دولار. القراصنة حصلت...

مجموعة القراصنة من السيطرة عليه ومشغلي الأقمار الصناعية

من الباحثين في مجال الأمن سيمانتيك كورب اكتشف متطورة القرصنة الحملة أطلقت من أجهزة الكمبيوتر في الصين. قراصنة من اختراق أجهزة الكمبيوتر من مشغلي الأقمار الصناعية, الدفاع المقاولين و شركات الاتصالات في الولايات المتحدة وجنوب شرق آس...

نصف مليون الموجهات يمكن إيقاف VPNFilter

من الباحثين في مجال الأمن اكتشفت مؤخرا أن ما لا يقل عن 500 ألف الموجهات في الخدمة بين المستخدمين العاديين و الشركات المصابين البرمجيات الخبيثة VPNFilter, النسخة السابقة التي كانت في السابق موزعة على أراضي أوكرانيا. في هذه اللحظة ا...

أكثر من 30 كبرى شركات علامة "الرقمية اتفاقية جنيف"

نيويورك تايمز أن أكثر من 30 شركات التكنولوجيا بما في ذلك Facebook و مايكروسوفت تخطط للإعلان عن البيان ، التي تنص على أنها علنا رفض المشاركة في الهجمات الإلكترونية التي نظمتها الحكومة في أي بلد. نحن نتحدث عن الاعتداءات على المواطن...

الضعف في سيسكو دائرة الرقابة الداخلية اليسار المستخدمين دون الإنترنت

حاليا ، قوية الروبوتات هجوم. كل عناوين الإنترنت يتم فحص وجود الطازجة نقاط الضعف في البرنامج من سيسكو دائرة الرقابة الداخلية يسمح لك عن بعد من تنفيذ الأوامر على أجهزة سيسكو. بوت المشي إلى الجهاز وإزالة تكوين تسجيل بلدها الملفات. ا...

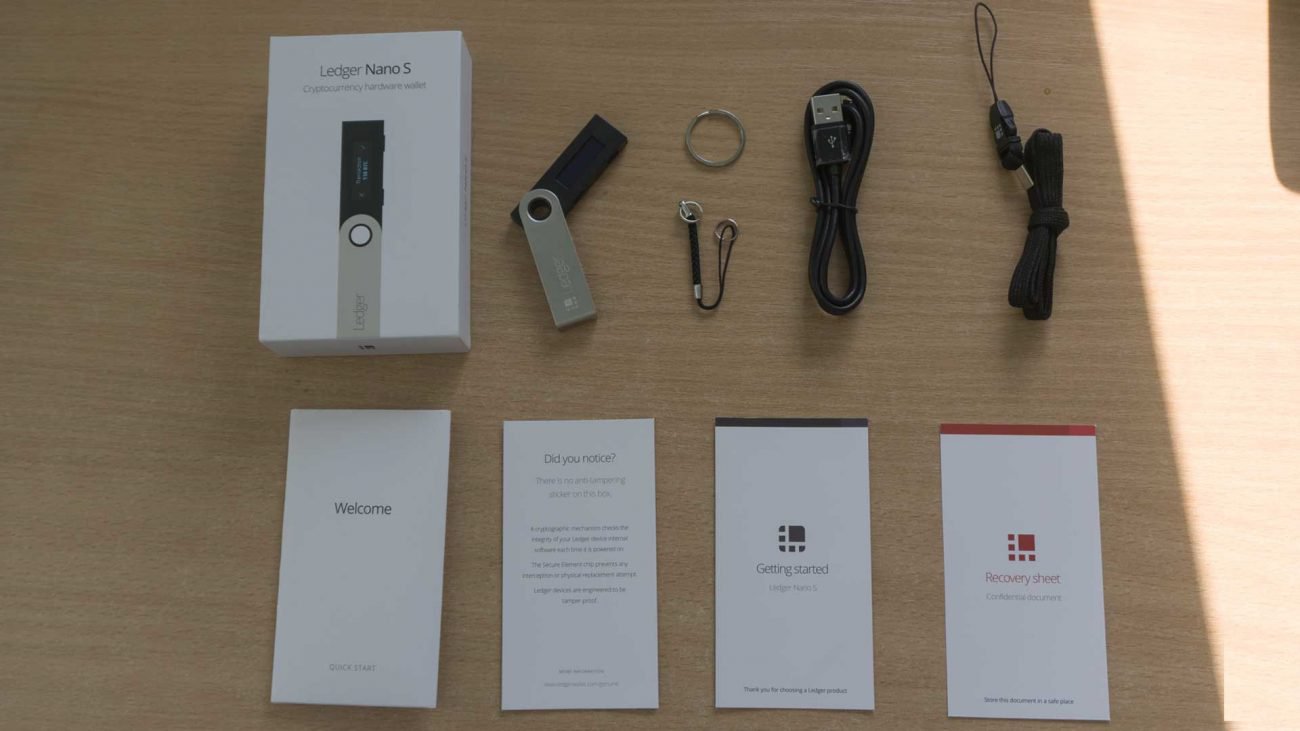

الطالب اخترق تأمين التشفير الأستاذ

cryptocurrency الأصول تماما تكلفة البرامج محافظ ، الذي خلق على أجهزة الكمبيوتر. ولكن يعتقد البعض أنها غير آمنة ، حتى يتمكنوا من استخدام الأجهزة محافظ, وهو صغير دونجل يمكن أن تكون متصلا إلى جهاز الكمبيوتر أو لا تفعل دون ذلك عند إجر...

الفيروسات-عمال المناجم قد علمت أن القضاء على المنافسة

لا يزال, كل هذه الضجة مع التلوث و استخراج باستخدام cryptocurrency يشبه شيئا ليست خطيرة جدا. السيبرانية المجرمين أدخلت برنامج-عمال المناجم في مختلف المواقع أو البرامج أو تثبيتها على جهاز الكمبيوتر الخاص بك, وبعد ذلك بدأ العمل بانتظ...

ضحية جديدة من عمال المناجم أصبح سيل العميل

الباحثون من الأمن السيبراني شركة F5 تكلم عن طريقة جديدة خفية فريسة . في هذا الوقت تمكن المخترقين من الوصول الحر وحدة سيل العميل rTorrent. لأنه قبل تطبيق الضعف المهاجمين يمكن أن تصيب أجهزة المستخدمين طلب السرية تعدين بيتكوين Monero...

أفاست وقد وضعت منظمة العفو الدولية نظام الحماية من إنترنت الأشياء من بقية عمال المناجم

خفية cryptocurrency بدأت تصبح أكثر انتشارا. المتسللين كسب المال باستخدام للتعدين الآخرين أجهزة الكمبيوتر والهواتف الذكية وغيرها من «الذكية» الجهاز. في العالم الكونجرس موبايل شركة أفاست قال عن مدى الإصابة برامج-عمال المنا...

Microsoft Word أصبح مساعد "الأسود" عمال المناجم

قراصنة ترغب في الحصول على عقد من cryptocurrency على حساب الآخرين ، لا تتوقف بأي وسيلة يحاول استخدام أي حتى الأكثر مشكوك فيها ثغرة إلى الاستفادة من قدرات أجهزة الكمبيوتر الأخرى. هذه المرة المهاجمين استخدموا خدعة جديدة من خلال نشر ف...

في برقية اكتشف ثغرة تتيح للقراصنة لي cryptocurrencies

باستخدام شعبية برقية رسول قراصنة سنة تقريبا لديه القدرة على الوصول إلى أجهزة المستخدمين ، إصابة الكمبيوتر مع البرمجيات الخبيثة القادرة على سرا تنتج . عن مشكلة أفاد «كاسبرسكي لاب» ، والتي الخبراء و قد اكتشف ثغرة أمنية في ...

في الأجهزة التشفير الأستاذ اكتشف ثغرة حرجة

ويعتبر أن التشفير الأجهزة محافظ موثوقة جدا ، وبالتالي أكثر ملاءمة لتخزين مدخراتهم وإجراء المعاملات المختلفة. واحدة من أنجح الأجهزة في العام الماضي كانت الفرنسية الأجهزة الأستاذ الذي المبيعات بسرعة تجاوزت مليون جهاز. لكن في الآونة ...