A tecnologia de espionar os usuários: como e por que as empresas recolhem dados pessoais

Source:

Source:

Aplicação TikTok desenvolvido na China, o qual está envolvido total слежкой os seus próprios cidadãos

Como você acha que, para você ser espionado? Enquanto você pensa sobre a resposta, lembre-se que praticamente todos os seus a ação está em andamento observação passiva. A média de uma página da web, ele troca os dados resultantes com dezenas de desenvolvedores. O mesmo pode ser dito sobre muitos aplicativos para dispositivos móveis. Alguns deles, e não se montam as informações confidenciais, incluindo sua localização e dados sobre as chamadas. Várias empresas e até mesmo os organizadores de eventos usam Bluetooth e WiFi para monitorar a pessoas próximas. Rede de varejo recorrer ao uso de tecnologias de reconhecimento de indivíduos para identificar os compradores e fazer suas ofertas promocionais. Para além disso, as informações recebidas de representantes de empresas privadas que podem compartilhar com os órgãos de aplicação da lei.

o queijo é Livre apenas em uma ratoeira

Hoje, muitos prestam atenção nas notícias sobre o vazamento de dados pessoais de usuários de redes sociais, de bancos e outras plataformas. Mas e quanto a móveis ? Apesar do fato de que seus pedidos não é sempre violar a privacidade de uma forma ou de outra, a sua utilização implica o risco. O fato é que para aplicações de trabalho que muitas vezes requer o acesso a todo tipo de informação em dispositivos móveis. Se você deseja publicar fotos no Facebook, o aplicativo deve acessar sua biblioteca de fotos. Se você precisa de atualizações de trânsito em tempo real, o aplicativo solicita acesso a sua localização. O programa de conversão de voz em texto solicitam o acesso ao microfone. Mas isso não significa que eles usam acesso para escutar suas conversas (embora o aplicativo do Facebook e é isso ). No entanto, alguns aplicativos que querem ter acesso a outras funcionalidades de dispositivos móveis, que não têm nada a ver com o trabalho do próprio aplicativo. Isso se aplica a pedidos de acesso a flash-o equipamento da câmera e dados de localização. As informações recebidas, em seguida, vendem redes de publicidade.

Professor associado de ciência da computação pela universidade do Nordeste, David Чоффнес , que a razão para a coleta de dados quase sempre é monetização. Os dados pessoais dos utilizadores interessados desenvolvedores, assim como a venda de dados a outras empresas e anunciantes traz lucro. Portanto, mesmo se a aplicação "livre", os usuários muitas vezes pagam por ele informações confidenciais. A segurança de dados pessoais de hoje incomoda muitos pesquisadores. Assim, quando Стэнфордской faculdade de direito acreditam que existe todo um ecossistema, baseado no fato de, para obter o máximo de informações dos usuários de celulares. A boa notícia é que o aplicativo agora tem que solicitar e receber a sua permissão para acessar algumas funções do dispositivo. Acesso por padrão, eles não têm. É por isso que na primeira instalação, aparece uma pequena janela, perguntando-lhe o acesso à câmara, a localização ou o catálogo de endereços. Os usuários também podem controlar o acesso a informações pessoais, permitindo-lhe seguir a sua localização somente durante o uso do aplicativo. Na janela pop-up também normalmente são especificados os motivos que o aplicativo solicita acesso. No entanto, isso não impede que algumas empresas de violação da política de privacidade.

infelizmente, hoje não vale a pena contar com a honestidade de desenvolvedores e chefes de corporações

Assim, graças a crítica empresas e que, no passado, permitiram o vazamento de dados, foram tomadas medidas para impedir o acesso não autorizado aos recursos do dispositivo e de melhor informar os usuários sobre quais as informações a que têm acesso a aplicativos instalados. Como relata algumas aplicações pedem o acesso à localização para fornecer aos usuários a melhor, informações personalizadas. Quando isso sem mencionar que vendem os dados ou utilizá-los para a segmentação de anúncios. Recentemente, os jornalistas do New York Times e um dos mais populares aplicativos envie os dados de localização de usuários de 40 empresas diferentes, enquanto os usuários sentiam que a sua localização отслеживалось apenas para obter uma previsão de tempo.

Apesar do fato de que os usuários devem ser informados sobre a coleta de dados pessoais de aplicativos, a descrição "política de privacidade" pode ser longo, vago e difícil de entender. Assim, nas notas sobre a política de alguns aplicativos pode ser informado de que os seus dados podem ser transferidos para as filiais, o que significa que eles serão transferidos aos anunciantes e/ou analíticos agências.

Como entender que coletam dados sem aviso prévio?

Aplicativos Gratuitos normalmente são carregados трекерами — afinal, os desenvolvedores precisam de alguma forma de ganhar dinheiro. Os usuários não vale a pena contar com o fato de que esses aplicativos não irão recolher os seus dados.

Faceapp assegura usuários, que não fornece dados ao governoRF

Os Resultados , realizada por funcionários do International Computer Science Institute, revelou que a versão paga do aplicativo, muitas vezes têm os mesmos rastreadores, que e produtos análogos. Os pesquisadores acreditam que estamos entrando em uma era em que não é possível ter a certeza de que se você pagar por um aplicativo, ele não terá acesso aos seus dados pessoais. O jogo muitas vezes é considerado um dos mais invasiva de aplicações, para não mencionar o fato de que muitas vezes eles são ou especialmente concebidos para as crianças, que deve ser protegido de acordo com as leis de privacidade, desenvolvidos especialmente para crianças. Os especialistas aconselham a estudar a resolução de jogos e aplicações antes de instalar.

Antes de baixar o aplicativo, que solicitam acesso aos recursos, que não têm nenhuma relação com o serviço prestado, os cientistas aconselham a pensar duas vezes. No entanto, será ainda melhor se você optar por conhecer mais diretamente sobre um desenvolvedor. Assim, se você não quiser, para o governo da China potencialmente teve acesso aos seus dados, você estará interessado em saber que TikTok pertence a uma empresa chinesa. Representantes TikTok afirmam que a empresa não armazena dados do usuário no território da China e não compartilha as informações com o governo. Também, a aplicação baseia-se na Rússia, no entanto, e seus desenvolvedores disseram que não armazenam os dados do usuário em seu território. Por sua vez, os representantes afirmam que o público, que não fornecem os dados pessoais do utilizador para as autoridades policiais, no entanto, o número de processos criminais por posts na rede social indica o contrário. Assim que você decidir se vale a pena confiar semelhante empresas.

Além disso, os pesquisadores recomendam periodicamente as configurações do telefone para ver quais aplicativos aberto o acesso às suas informações pessoais. Recentemente, o dispositivo da Apple e o Android do aço de informar aos usuários quais os recursos do aplicativo, solicitam acesso, concedido se a ele, pode-se alterar a sua decisão.

Ilusão de controle

Entre os profissionais que se dedicam ao estudo a recolha de dados pessoais, divulgada ponto de vista de vista de que a solicitação de aplicação de acesso aos dados pessoais — apenas uma ilusão de controle. Muitas vezes, a aplicação encontram outras maneiras de obter as informações solicitadas, incluindo dados sobre a localização. Eles também podem usar os dados para os quais não preciso de permissão, por exemplo, identificadores únicos de dispositivos, que permitem que aplicativos para coletar dados sobre como e quando usá-los. A informação obtida, em seguida, cai para os anunciantes, permitindo-lhes melhorar os seus produtos e aumentar o nível . Mas como ainda usam dados pessoais?

Com Certeza você não ouviu a história sobre взломах e utilização dos seus dados pessoais. Recentemente, o Facebook e o Twitter , que os dados pessoais de centenas de usuários está livre acesso. O motivo foi a exigência de alguns aplicativos para o Android, baixado da loja , inserir as informações de conta. A empresa recebeu o relatório de serviço de segurança, segundo a qual, um conjunto para o desenvolvimento de um software chamado de One Audience fornece aos desenvolvedores de terceiros acesso aos dados pessoais, tais como endereço de e-mail, nomes de usuário e até mesmo tweets mais recentes. Não é possível que alguém possa obter o controle de um estranho sua conta do Twitter, no entanto, a evidência de que hoje em dia não.

Jogos são alguns dos mais agressivos, quando se trata de privacidade

Também é complicado citar transparentes aplicativo do Facebook e o Snapchat, assim como um grande número de usuários regularmente reclamam de violações de privacidade. No entanto, o mais triste é que nada podemos fazer a respeito. Só resta boicotar o aplicativo, se você não gosta ou não abandonar o uso de algumas redes sociais. Neste caso, muito provavelmente, no futuro, o problema de dados pessoais será muito mais graves.

Como manter a privacidade dos dados?

Acho que ninguém vai discutir com o fato de que as pessoas deveriam ter o direito de saber as informações que eles coletam e que com ela fazem. A situação em que o particular da processam dados pessoais do usuário sem seu consentimento informado, simplesmente . No entanto, quase todos os dias vemos que as empresas não vão operar com os dados do usuário, assim como os motiva, em primeiro lugar, o desejo de lucro. Para além disso, muitas empresas vão ainda mais longe: quando os usuários autorizam a utilização de dados pessoais, aplicativo cobram uma taxa adicional ou reduzir a qualidade do serviço. Portanto, eles devem assumir a responsabilidade por uso indevido de informações confidenciais.

Os Pesquisadores acreditam que, para a protecção de dados pessoais deve exigir a introdução de mais perfeitos as leis de privacidade e seus direitos. E embora a política de privacidade , download de aplicativos móveis sem ele pode simplesmente ser perigoso. É claro que a melhor maneira de evitar o processamento de seus dados de aplicativos de terceiros — não carregá-los em tudo. Afinal de contas, hoje, cada um deve decidir por si mesmo se a instalação de um aplicativo o que ele tira.

Mais:

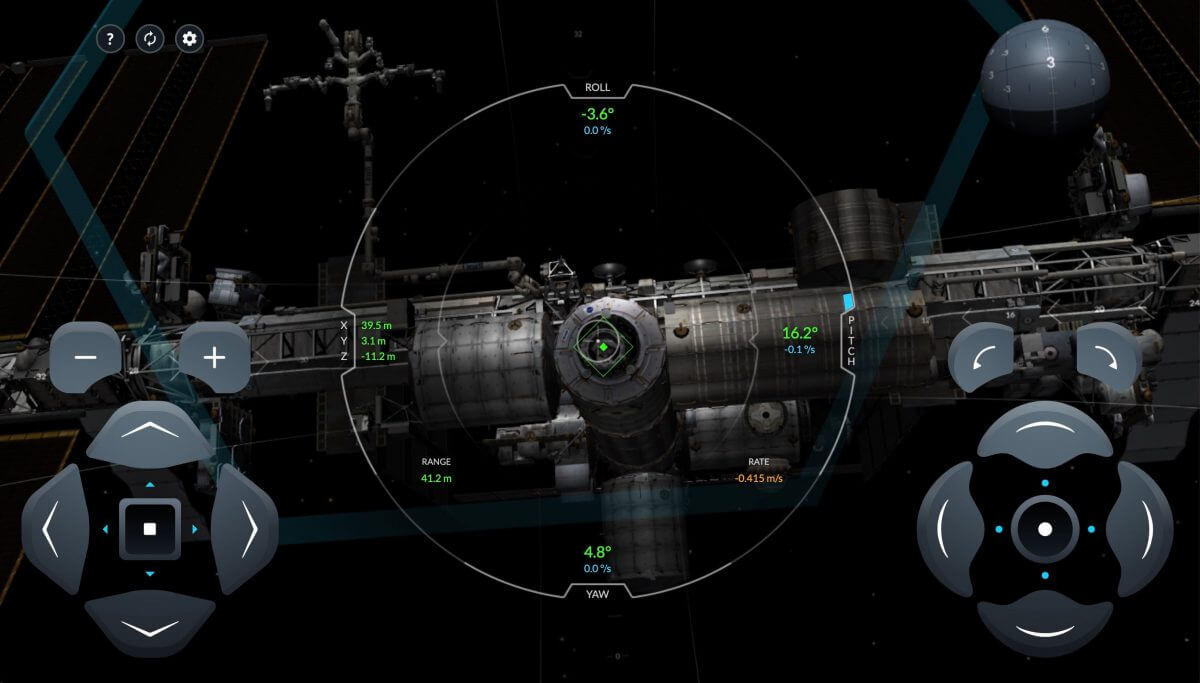

E você será capaz? SpaceX lançou o verdadeiro simulador de encaixe Crew Dragon com ISS

Já este mês, uma nova nave espacial Crew Dragon da SpaceX leva seus passageiros para a estação espacial Internacional. Como isso vai acontecer? Agora você pode conferir o que os astronautas verão, aproximando-se do ISS. SpaceX lançou on-line o simula...

Que tipo de empresa precisa sobreviver após a pandemia?

Em um mundo pleno de fúria pandemia коронавируса, que já sofreu por milhões de pessoas. E não estou a falar só sobre quem foi infectado, mas também sobre aqueles que perdeu o emprego, ficou sob a redução de salários, ou de todo, já não pode conduzir ...

Será que vamos sobreviver sem a internet?

Como você acha que ainda somos as mesmas que habitaram a terra há milhares de anos, ou nós nos tornamos uma nova sociedade — sociedade ON-line? Quase como um como um filme de culto de Matriz. Há muito tempo que eu pensei que nós somos muito dep...

Notícias Relacionadas

Que será, se a nossa criação será capaz de existir na internet para sempre

posso existir em um ambiente virtual? Imagine que o cérebro humano pode ser digitalizado nos mínimos detalhes e recriado em uma simulação gerada por computador. A mente do homem e de suas memórias, emoções e personalidade serão du...

Por que nós acreditamos фейковым com a notícia?

a Grande quantidade de informações dificulta a busca de informações verdadeiras vivemos em uma era de excesso de diferentes informações. Hoje é difícil imaginar uma pessoa que não ouvi nada sobre фейковых notícias. A palavra fake ...

419 milhões de registros do banco de dados do Facebook encontrados em livre acesso

Dados de usuários do Facebook утекли na rede. Novamente o Facebook, que é uma das maiores empresas de ti, a tempo parcial, o proprietário do mesmo nome de rede social, mensageiro WhatsApp , Oculus Rift e ainda um par de outro proj...

Milhões de lugares com o Google maps nunca existiu. Como isso aconteceu?

Milhões de organizações, cujos dados são colocados em картографическом , na verdade, não existem e nunca existiram. É possível identificar, graças a investigação de jornalistas do The Wall Street Journal. Entre os 200 milhões de e...

Criado virtual detector de mentiras — a internet será mais honesto?

Talvez, no futuro, a internet está livre de golpes, e sim o próprio usuário terá mais controlar suas palavras. Pesquisadores da Florida state University desenvolveram a inteligência artificial, que bem faz o papel do polígrafo e t...

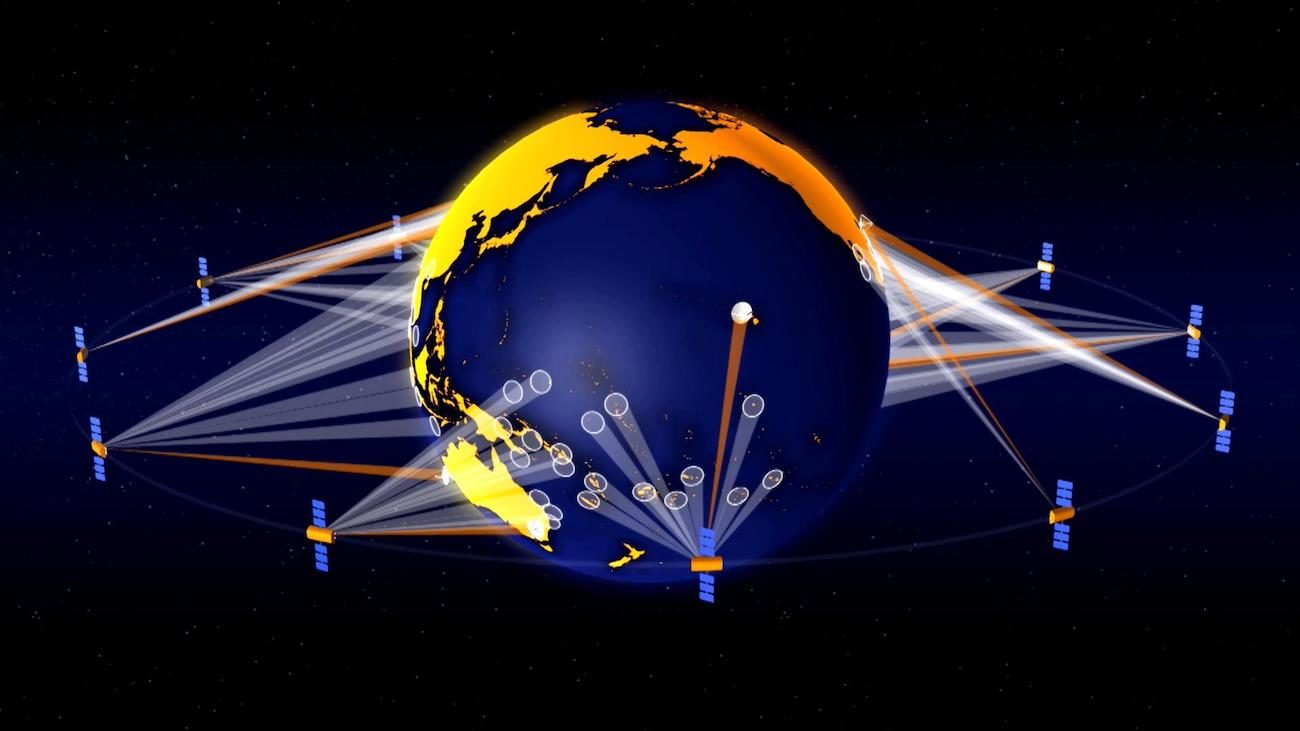

Na Rússia, na verdade, não será a internet via satélite devido a nova lei

No futuro, a Terra pode receber global , cobrindo toda a superfície do planeta — isso já estão a OneWeb e . A julgar pelo novo decreto do Governo da Rússia, a sua implantação no território do país, será extremamente difícil. A raz...

Que será, se a Rússia desliga-se do mundo da Internet: a visão do oceano

Eu mundial de infra-estrutura de internet, não há órgão central do poder. Para que ele funcione, cada um depende de todos os outros. Como resultado, o entrelaçamento de cabos submarinos, satélites e outras tecnologias que conectam...

O YouTube não removerá um vídeo sobre Terra plana e рептилоидах da lista de recomendações

o Sistema de recomendação baseado em aprendizagem de máquina há praticamente um em cada serviço. Ela ajuda as pessoas a ler o artigo, ouvir música e ver o vídeo em que eles mais interessantes. O Google não é o primeiro ano faz uma...

Facebook está construindo um observatório para laser de satélites

Na neve topo de montanhas da califórnia Wilson abrigou muitos conhecidos do observatório. Por exemplo, antes de 1949, nele estava o telescópio Hooker, e, em 2004, ela apareceu interferómetro óptico CHARA. No momento em que dela sã...

O ministério das comunicações aprovou o projeto de lei sobre o isolamento de russo para a Internet

Em dezembro de 2018, a rússia foi um projeto de lei, o que implica o isolamento do russo para a internet, de servidores no exterior. Espera-se que assim os habitantes do país serão mais protegidos contra vazamento de dados. De aco...

#vídeo | Google criou uma obra de arte, usando tráfego de serviço de nuvem

Através de uma só nuvem do Google Cloud acontece diariamente muitos terabytes de tráfego e, recentemente, um grupo de designers da divisão do Google Cloud Storage em conjunto com a agência Staman Design визуализировала esses fluxo...

Os cibercriminosos aprenderam a esconder vírus em memes

Mascarar um programa de vírus sob os arquivos de criminosos aprenderam há muito tempo. Você despreparados usuário normal mp3 arquivo de imagem jpeg ou um documento de texto de formato doc não irá causar qualquer suspeita. Às vezes...

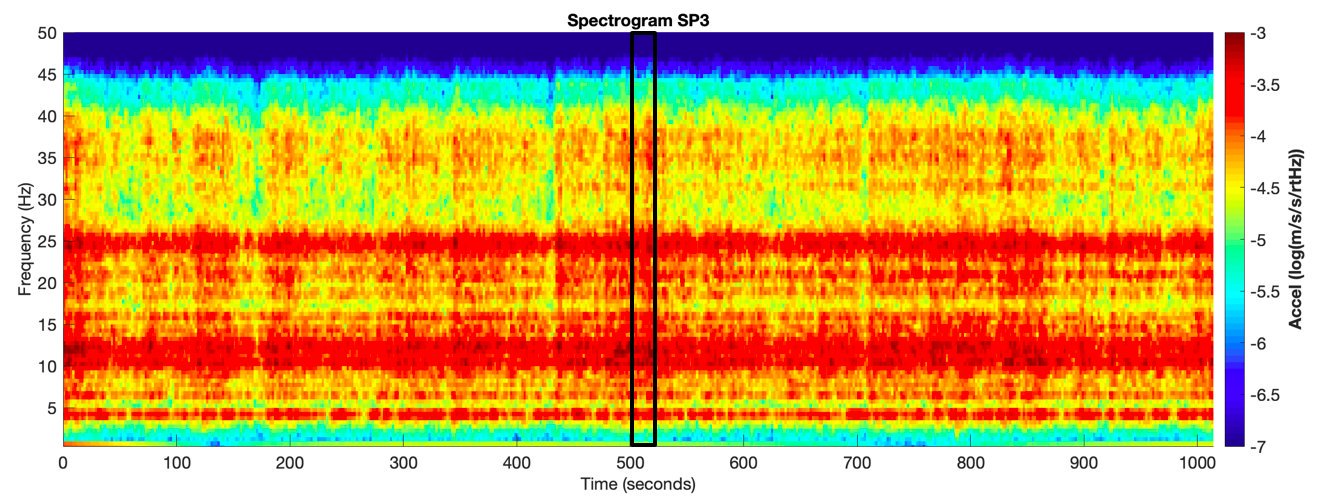

Módulo InSight "ouviu" o marciano vento

a Missão InSight, na qual apenas 10 dias sobre a superfície de Marte e caiu lander e laboratório de ciências, nos enviou os primeiros sons de" marciano ventos no planeta Vermelho. Sensores de InSight travaram rumor fraco, causada ...

Uma empresa chinesa apresentou uma proposta livre de internet via satélite para todos os

Muitas grandes corporações como o Facebook, SpaceX e repetidamente, o que levam de desenvolvimento no setor de criação global da internet, o que permitirá o acesso à World wide web, em qualquer ponto do nosso planeta. E, recenteme...

Em Moscou, feita de um ataque cibernético em um novo teleférico

Em aberto dois dias atrás, o teleférico do miradouro Воробьевых montanhas, a "Luzhniki" feita de um ataque cibernético. A agência de notícias TASS, citando a imprensa a serviço de Moscou teleférico informa que o incidente ocorreu ...

MIT lança projeto de internet, onde qualquer pessoa pode ser capaz de controlar uma pessoa real

as Experiências que colocam os cientistas, nem sempre são algo monótono, chato e desinteressante uma ampla gama de лиц. às Vezes, é exatamente o oposto. Por exemplo, pesquisadores do Media lab do mit já na próxima semana o plano p...

Google fecha a caixa de ferramentas, caixa de Entrada e oferece entrar no Gmail

IT-gigante Google tomou a decisão de fechar a caixa de ferramentas, caixa de Entrada, uma empresa há 4 anos. A decisão foi tomada por causa de um desejo de se concentrar exclusivamente no Gmail. Sobre o fato de que a caixa de Entr...

Нейросеть do Facebook aprendi a entender os memes

inteligência Artificial baseado em нейросетей já é usado em muitas áreas da nossa vida e ensinam tudo é novo e novos truques. Por exemplo, recentemente profissionais, trabalhando em Facebook e Instagram, apresentaram uma inteligên...

O Google quer "matar" a URL em nome da segurança dos usuários

os Engenheiros do Google, a intenção de organizar uma outra reforma na internet. O Google Chrome já erradica o protocolo HTTP, marcando usam seus sites como inseguro e forçando os administradores a navegar em HTTPS com a função de...

O Google Assistant falar em português.

Passaram-se dois anos após a apresentação de um assistente virtual do Google Assistant e agora ele começou a falar em português. Para falar com o Assistente pode não só os usuários de dispositivos Android -, mas também para os usu...

Comentários (0)

Este artigo possui nenhum comentário, seja o primeiro!